Microsoft lanzó recientemente una actualización de seguridad crítica para una vulnerabilidad grave encontrada en el paquete Microsoft Secure Channel. Este es un software integrado y está disponible en todos los sistemas modernos de Windows, desde Vista hasta el reciente Windows 8.1 y otras versiones de servidor de Windows. Esta nueva vulnerabilidad crítica afecta las conexiones de red seguras y permite que un atacante realice ejecuciones remotas de código.

Dado que la vulnerabilidad está afectando a casi todos los sistemas Windows, Microsoft la califica como crítica y se recomienda actualizar su sistema Windows lo antes posible para mantenerse seguro y protegido de cualquier posible explotación. En caso de que se lo pregunte, este nuevo error en el sistema de Windows se parece mucho a Heartbleed, una vulnerabilidad grave que se encuentra en OpenSSL y que expone las claves criptográficas y otra información confidencial.

Nota: Microsoft no mencionó Windows XP y ni siquiera hay un mensaje claro para saber si Windows XP está afectado. Si todavía usa Windows XP, está solo, ya que Microsoft ya no proporciona ninguna actualización para Win XP. Es una buena idea cambiar a Windows 7 (o posterior) u otros sistemas operativos como Mac OS X o Linux.

Un error en el canal seguro de Microsoft (Schannel)

Para aquellos de ustedes que no lo saben, Microsoft Secure Channel, o Schannel para abreviar, es un paquete de software que se utiliza para proteger y cifrar las conexiones de red. Consiste en su propia biblioteca SSL estándar que comprende protocolos criptográficos SSL y TLS para manejar el cifrado y la criptografía. Este mismo paquete se invoca cada vez que su navegador, FTP o cualquier otro software solicita una conexión segura.

Debido al error encontrado en Schannel por un grupo de investigación privado, un atacante puede crear cuidadosamente paquetes para engañar a su conexión segura y ejecutar código remoto que podría comprometer su sistema Windows. los boletín de seguridad reciente (MS14 – 066) confirma lo mismo y puede encontrar más detalles sobre los sistemas afectados en el página de actualización oficial (KB2992611). Vale la pena señalar que todas las pilas principales de SSL/TLS como OpenSSL, GNUTLS, Microsoft Secure Channel y Apple Secure Transport se realizaron en el mismo año (2014) con algunas vulnerabilidades graves.

¿Qué es la ejecución remota de código?

Como su nombre lo indica, la vulnerabilidad de ejecución remota de código en un software permite que cualquier atacante ejecute código malicioso para acceder y modificar su sistema de forma remota sin ningún acceso físico. En el peor de los casos, el atacante puede apoderarse de su computadora con privilegios elevados.

Actualización de su PC con Windows

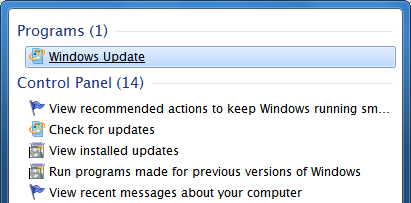

Aunque no hay ataques informados, siempre es bueno actualizar su PC con Windows. Si ha habilitado las actualizaciones automáticas, puede relajarse mientras Windows descarga e instala la actualización como cualquier otra actualización de Windows. Pero si no configuró Windows para que se actualice automáticamente, puede actualizar su sistema manualmente. Para hacer eso, abra su menú de inicio, busque y abra «Actualización de Windows».

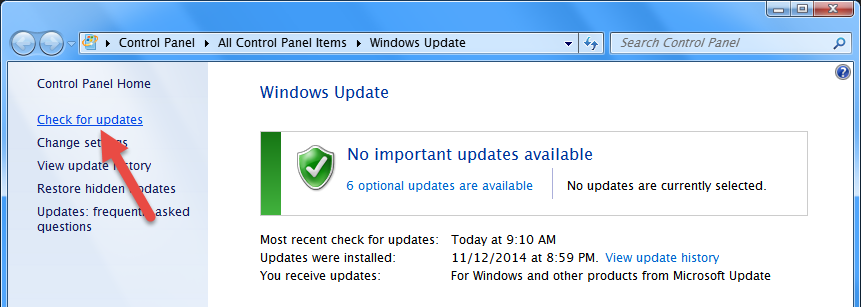

Una vez que esté allí, haga clic en el enlace «Buscar actualizaciones» en el panel izquierdo. Una vez que haya hecho eso, Windows buscará posibles actualizaciones y podrá instalarlas haciendo clic en el botón «Instalar actualizaciones».

Eso es todo lo que hay que hacer. Ha actualizado con éxito su sistema Windows.

Conclusión

La vulnerabilidad encontrada en Windows es grave. Aunque no se conocen ataques que utilicen este exploit, siempre es bueno actualizar sus sistemas Windows lo antes posible para estar a salvo de los depredadores en línea.

Esperemos que eso ayude, y comente a continuación compartiendo sus pensamientos sobre esta nueva vulnerabilidad encontrada en Microsoft Schannel.