Probablemente haya oído hablar de Edward Snowden, el excontratista de la NSA que filtró documentos sobre las actividades de espionaje de la NSA. Necesita mantener sus comunicaciones privadas y seguras, por lo que la pregunta es, ¿qué sistema operativo usa? ¡Linux, por supuesto! No utiliza una distribución Linux cualquiera, sino una especialmente diseñada para proteger la privacidad y el anonimato del usuario. Tails (The Amnesic Incognito Live System) es una distribución de Linux creada para preservar su privacidad y anonimato, y acaba de llegar a la V1.0. La primera vez que analizamos Tails fue hace un par de años, cuando recién comenzaba; sin embargo, mucho ha cambiado desde entonces.

Tails es una distribución en vivo y está diseñada para iniciarse desde un DVD o una memoria USB. La ventaja de la versión en DVD es que el sistema no se puede manipular; sin embargo, no puede almacenar ninguno de sus propios archivos. El uso de una memoria USB (o tarjeta SD) significa que puede almacenar sus documentos e información de configuración en una parte cifrada de la memoria flash. En el lado negativo, es técnicamente posible que un pirata informático (o espía) altere los archivos del sistema en la memoria USB y obtenga acceso a sus comunicaciones y datos.

Para empezar, descarga Tails desde https://tails.boum.org/ y grábelo en una unidad de DVD. Incluso si su plan es usarlo desde una memoria USB, la mejor manera de instalar Tails en una unidad USB es arrancar desde el DVD y usar el Instalador de Tails. El sitio web de Tails tiene instrucciones completas sobre Instalación en una memoria USB o tarjeta SD.

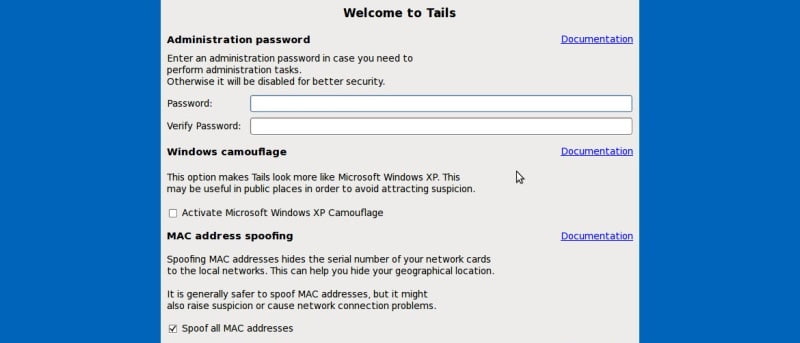

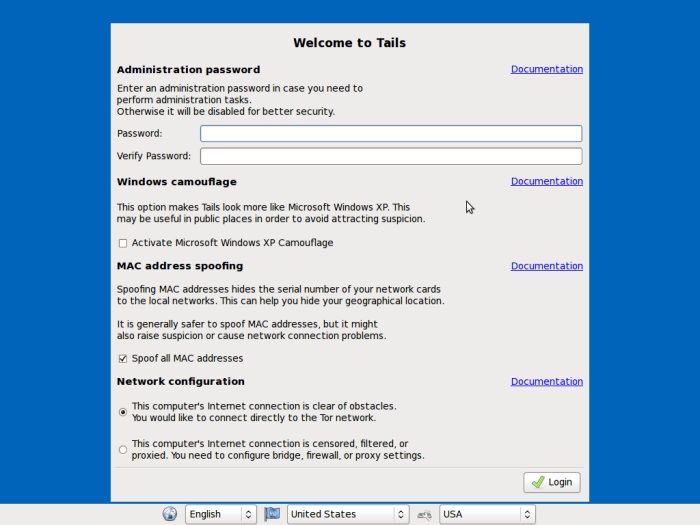

Después del arranque, pero antes de que aparezca el escritorio, verá Tails Greeter. El Greeter le permite iniciar sesión directamente en Tails o configurar algunas opciones, como el modo de camuflaje de Windows o la suplantación de dirección MAC, antes de ingresar al escritorio.

El escritorio es una configuración GNOME bastante sencilla; sin embargo, el poder de Tails está en los programas que han sido preinstalados. Junto con las aplicaciones de escritorio normales, como OpenOffice, Audacity y GIMP, Tails viene con varios paquetes relacionados con la seguridad, incluidos Tor Browser, KeePassX, Tails OpenPGP Applet e incluso un teclado virtual. La idea detrás del teclado virtual es que no pueda ser rastreado por ningún registrador de teclas que pueda haber sido instalado en su sistema.

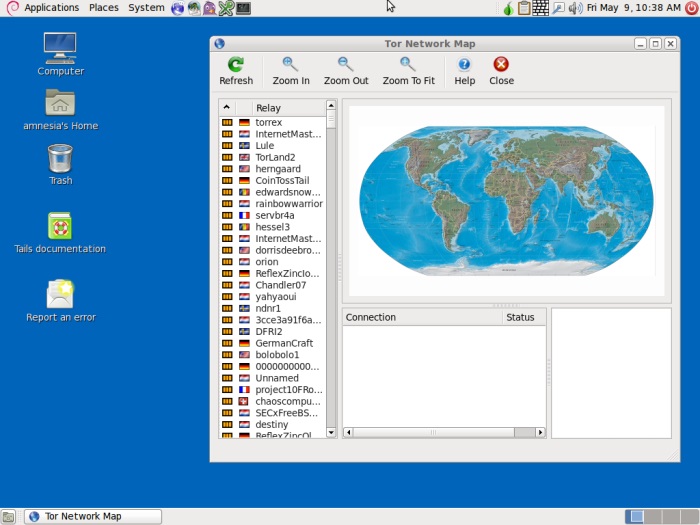

En el corazón de Tails se encuentra Tor (The Onion Router). Tor rebota su tráfico web entre algunos de los varios miles de repetidores en todo el mundo, lo que dificulta, pero no imposibilita, que alguien espíe su actividad en línea. Esto significa que debería poder usar su correo web y otros sitios web sin preocuparse por los espías.

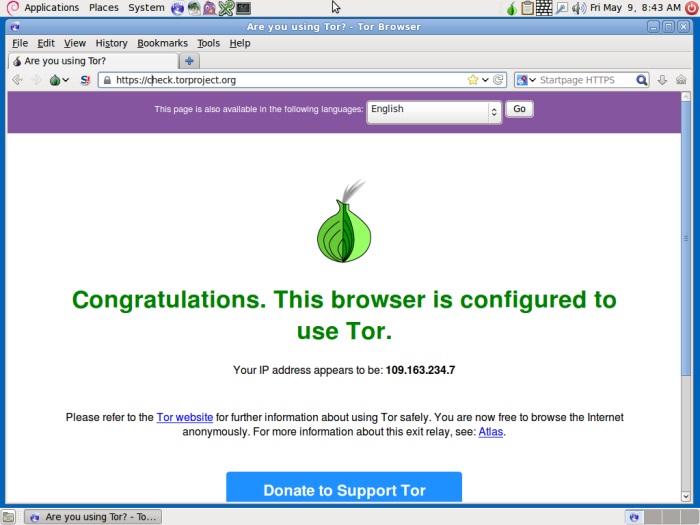

Tor se inicia automáticamente cuando inicias Tails, y la página de inicio del Navegador Tor tiene un enlace a cheque.torproject.orgque verificará si Tor está correctamente configurado y funcionando.

Si no usa el correo web, entonces Tails incluye el cliente de correo electrónico Claws. Además de ser rápido y liviano, Claws tiene soporte integrado completo para GnuPG. GPG es un sistema criptográfico de clave pública de código abierto basado en el famoso programa PGP de Phil Zimmerman. Permite que un usuario publique públicamente una clave de encriptación que cualquiera puede usar para enviar un mensaje al usuario, pero el mensaje solo se puede leer a través de la clave privada, algo que el usuario ha mantenido en secreto y seguro.

Cuando usa Tails desde una memoria USB o una tarjeta SD, tiene la opción de usar el espacio libre para crear un volumen encriptado donde puede almacenar sus archivos, claves de encriptación y cualquier dato de configuración. El uso de este «volumen de persistencia encriptado» le permite guardar datos entre sesiones de trabajo. Puede iniciar Tails en una computadora portátil, hacer algo de trabajo, guardar sus datos en el volumen encriptado y luego apagarlo. La próxima vez que inicie Tails, no necesariamente en la misma PC, sus datos seguirán ahí, listos para que los use.

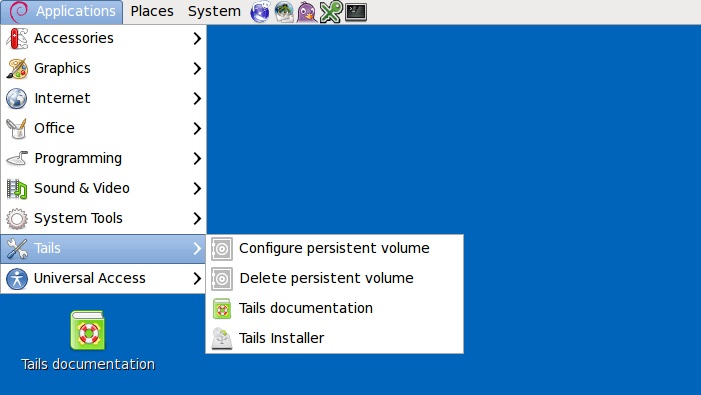

El almacenamiento encriptado está configurado por el asistente de volumen persistente, que se puede encontrar en Aplicaciones -> Tails -> Configurar almacenamiento persistente. Consulte la documentación de Tail para obtener más detalles sobre usando el volumen persistente.

Los archivos también se pueden administrar de forma segura gracias a las extensiones integradas en el administrador de archivos de Nautilus. En lugar de simplemente eliminar un archivo, Nautilus le permite borrar un archivo y asegurarse de que no quede nada en el disco. El archivo se llenará con datos aleatorios y luego se eliminará. Esto significa que si un pirata informático recuperara el archivo, todo lo que obtendría sería basura. También puede encriptar archivos usando GPG y criptografía de clave pública.

Conclusión

Tails v1.0 es un hito significativo para el proyecto y ciertamente logra sus objetivos. Es fácil de usar y, sin embargo, ofrece herramientas sofisticadas de seguridad y anonimato que funcionan de inmediato. La capacidad de llevar una memoria USB contigo a cualquier parte y tener acceso a tus datos mientras permaneces seguro es ciertamente una perspectiva atractiva. Realmente está bastante claro por qué Edward Snowden lo está usando.

Si tiene alguna pregunta sobre Tails, no dude en hacerla en la sección de comentarios y veremos si podemos ayudarlo.