Probablemente se haya encontrado con la situación en varias ocasiones en las que un familiar o amigo está visitando su casa y necesita acceder a algo en su red. Tal vez necesiten una computadora para trabajar en un documento de Word, tal vez necesiten imprimir, tal vez escanear un documento o en Skype o FaceTime con alguien.

Tengo muchos familiares que vienen y realmente no me importa a qué pueden acceder o no porque confío en ellos. Sin embargo, cuando alguien más viene y se queda por algunas noches, suelo ser mucho más restrictivo. En estos días, no sabe quién tiene las habilidades para navegar por su red y acceder a sus computadoras o dispositivos.

En mi red doméstica, tengo 5 computadoras conectadas, 2 impresoras, 1 cámara IP, 2 enrutadores, algunas cajas de transmisión de medios y un dispositivo de almacenamiento en red con 2.5TB de datos personales. Mi principal preocupación son las personas con acceso al dispositivo NAS. Podría haberle agregado mucha seguridad, pero me dificulta su uso diario.

Afortunadamente, hay bastantes cosas que puede hacer para que la gente acceda a su red local, pero al mismo tiempo no les da acceso a otra cosa que no sea Internet. En este artículo, le mostraré cómo conectar realmente su red para que cuando alguien de quien no está 100% seguro quiera conectarse a su red o usar su computadora, pueda estar seguro de que no lo hará. poder acceder a cualquier cosa que no desee.

Configurar redes de invitados

Si alguien quiere conectarse a la red inalámbrica de su hogar desde su computadora o teléfono inteligente, realmente no puede evitar que espíen si le da acceso a su red inalámbrica principal. Esto significa que si todo se conecta a MyHomeNetwork a través de Ethernet o inalámbrica y le da a alguien acceso a esa red inalámbrica, puede acceder a todo lo demás en la red.

Hay formas de lidiar con este tipo de situación, como el aislamiento de la red, lo que significa que ningún dispositivo en la red puede hablar con otro dispositivo en la red, pero le impedirá usar su propia red. Esto es ideal para puntos WiFi públicos donde no desea que el tipo de Starbucks pueda acceder a su computadora, incluso si está en la misma red inalámbrica. Lea mi artículo anterior sobre aislamiento de red para redes WiFi aprender más.

En cambio, es mejor tener una red inalámbrica para invitados separada. Ahora puede hacer esto de dos maneras: o habilita la función de red para invitados en su enrutador inalámbrico si lo admite, o compra un enrutador inalámbrico secundario realmente barato y lo conecta para los invitados. Tengo un enrutador Linksys Cisco E2500 en casa y lo mejor de estos enrutadores es que la opción de red para invitados está incorporada.

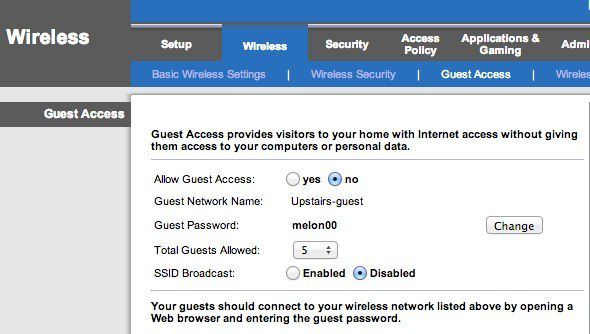

Inicie sesión en su enrutador y vaya a Sin hilos y entonces Acceso para invitados:

Activa la red de invitados, dale una contraseña, elige el número máximo de invitados que pueden conectarse y ¡listo! Ahora, los invitados pueden acceder a Internet, pero si comienzan a buscar en su red, no encontrarán ningún dispositivo ni nada más conectado a la red principal. Básicamente, crea un muro entre su red y la computadora invitada.

Ahora, el único problema con este enfoque es que requiere un poco de conocimientos técnicos. Debe iniciar sesión en su enrutador, encontrar la configuración correcta y luego activarla. En segundo lugar, muchos enrutadores no tienen esta función de acceso de invitados, ¿y qué?

Bueno, en esos casos, puede obtener un segundo enrutador inalámbrico y conectarlo a su red con una subred, SSID y contraseña diferentes. Puede instalar un enrutador inalámbrico G D-Link Amazonas por $ 14 con envío. Luego, puede leer mi artículo sobre cómo configurar un segundo enrutador inalámbrico en su red doméstica.

Ahora, el único problema con esto es que probablemente tendrá que conectar el segundo enrutador al primero. Esto se debe a que en realidad solo hay un cable entre el módem principal del ISP y su enrutador inalámbrico. Por lo tanto, para conectar un segundo enrutador, deberá conectar el segundo enrutador al primero.

Sin embargo, gracias a NAT, las dos redes podrán comunicarse entre sí. Siempre es mejor que tener una sola red, ya que no es una tarea trivial determinar que existe una segunda red y obtener información como la información DHCP para la segunda red. Si te encuentras con alguien que sabe cómo piratear, no hay mucho que puedas hacer en este punto de todos modos, a menos que todo sea súper seguro, lo que nadie hace en realidad.

Solo estamos tratando de evitar que las computadoras y los dispositivos NAS aparezcan en la computadora de alguien cuando abren el Finder o el Explorador de Windows. Será suficiente para el 99% de las personas. Hay una forma técnica de hacer que las dos redes no se puedan comunicar, pero requiere el uso de una DMZ y es demasiado complicado para lo que estoy tratando de mostrar.

Estas son sus dos opciones principales en términos de redes inalámbricas. Si su enrutador lo admite, la forma más fácil es simplemente activar la red de invitados. Alternativamente, puede comprar un enrutador barato de segunda mano, conectarlo detrás de su primer enrutador y asignarle un SSID y una contraseña diferentes.

Compartir impresoras y escáneres

Además de una conexión a Internet, la próxima característica principal que la gente está pidiendo es imprimir y escanear. Tal vez lo que escucho es imprimir una tarjeta de embarque o algo por el estilo. Ahora, si los usuarios se conectan a una red inalámbrica separada en su hogar, es posible que no sea posible imprimir si la impresora está conectada a una red diferente.

En caso de que tenga una impresora que se conecte por cable, simplemente conecte la impresora a su computadora si tiene una o simplemente use su propia computadora e imprima lo que necesite para ellos. Si tiene una impresora inalámbrica y quieren imprimir desde su computadora, la mejor manera de hacerlo es usar Google Cloud Print. Siempre que tengan una cuenta de Google, puede compartir su impresora con ellos por correo electrónico y ellos pueden imprimir desde su computadora sin tener que instalar ningún controlador ni nada.

Escribí una guía completa para configurar Google Cloud Print, que lo guía a través del proceso de configuración de sus impresoras para que pueda imprimir en ellas desde cualquier parte del mundo desde cualquier dispositivo. Lo mejor de este método es que funciona con cualquier tipo de impresora: cableada o inalámbrica, vieja o nueva, conectada a su red o conectada a su computadora. Es muy fácil de configurar y la capacidad de compartir una impresora con alguien por correo electrónico es simplemente asombrosa.

Para los escáneres, puede conectarlo directamente a su computadora o usar una memoria USB y conectarlo al escáner si tiene un dispositivo tipo todo en uno.

Computadoras y cuentas de invitados

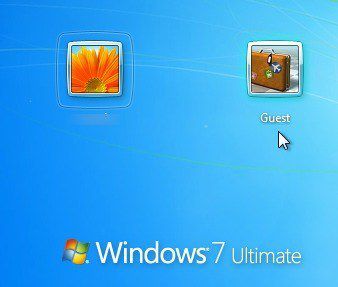

Hay ocasiones en las que un invitado tiene que usar una de sus computadoras para hacer su trabajo. En este caso, la mejor opción es conectarlos a su computadora usando una cuenta de invitado. Al usar una cuenta de invitado, puede estar seguro de que tendrán una capacidad limitada para cambiar la configuración de la computadora y, lo que es más importante, no podrán acceder a documentos confidenciales, correos electrónicos, contraseñas, historial del navegador o cualquier otra cosa.

La ventaja de la cuenta de invitado en Windows es que evita que el usuario instale software, lo que puede ser un problema real si tiene un adulto joven o un niño que quiere usar su computadora. No pueden cambiar la configuración del sistema, agregar hardware o crear / cambiar la contraseña de la cuenta de invitado. Está prácticamente bloqueado y no tiene que hacer nada más que iniciar sesión en esa cuenta antes de darles acceso.

Normalmente, la cuenta de invitado está deshabilitada en Windows de forma predeterminada, pero una búsqueda rápida en Google le dirá en qué parte del Panel de control debe ir para habilitarla. Después de eso, verá la cuenta de invitado junto a su cuenta de usuario normal.

En una Mac, también puede habilitar una cuenta de usuario invitado. Solo ve a Preferencias del Sistema, haga clic en Usuarios y grupos luego active el usuario invitado.

Por supuesto, aún debe asegurarse de que sus cuentas de usuario principales en Windows y Mac tengan contraseñas; de lo contrario, la persona podría simplemente cerrar sesión en la cuenta de invitado y luego hacer clic en su otra cuenta e iniciar sesión si no es así. contraseña.

Finalmente, si eres como yo, es posible que tengas una computadora vieja o una netbook que ya no usas. En este caso, límpielo, instale una nueva copia de Windows, instale impresoras locales y active la cuenta de invitado. Cuando alguien necesite usar una computadora, simplemente entréguele el repuesto, que estará bloqueado y listo.

Si tiene una configuración diferente para permitir que sus invitados accedan a su red local, háganoslo saber en los comentarios. ¡Disfrutar!