Hemos pasado del concepto filosófico de que todo está conectado a la realidad física de que casi todo está conectado. Pero hay ocasiones en las que no puede estar conectado a la red de su hogar o trabajo, o un punto de acceso WiFi público. Aquí es donde entra en juego el anclaje a hotspot.

¿Qué es el uso compartido de la conexión del punto de acceso móvil?

La mayoría de los teléfonos o dispositivos que pueden conectarse a la red celular para acceder a Internet pueden compartir esta conexión. Puede compartirlo con dispositivos en un área muy pequeña a través de una conexión WiFi o Bluetooth.

La parte donde conecta su dispositivo a un teléfono es la parte del módem. Técnicamente, cada vez que conecta dos dispositivos, de forma inalámbrica o con un cable como un cable USB, los conecta.

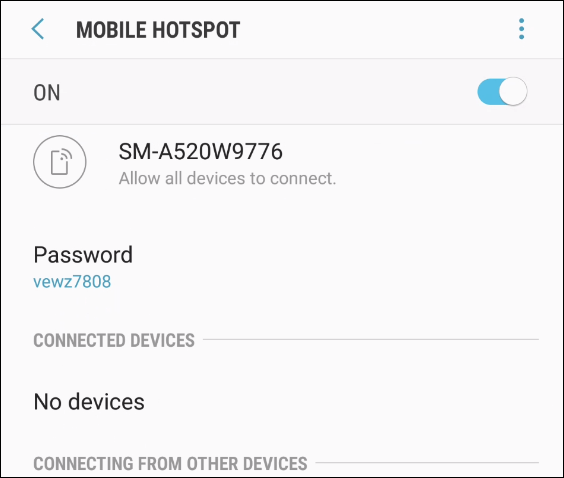

La parte en la que configura el dispositivo para conectarse a la red celular y compartir esa conexión es la parte del punto de acceso móvil. Habrá una configuración en algún lugar de su dispositivo que le puede indicar que comparta su conexión a Internet. Esto le permitirá nombrar la conexión y establecer una contraseña que puede dar a otras personas para que puedan conectar sus dispositivos.

¿Cómo puede ser peligroso?

Hay varias formas que pueden causarle problemas.

Su factura de datos móviles podría aumentar drásticamente

¿Alguna vez compartió su contraseña de WiFi con un amigo, solo para descubrir que al final de la noche, su velocidad de Internet disminuyó en un rastreo? ¿Luego te subes a tu enrutador y ves que la mitad del edificio está en tu red? Lo siento, pero esa es la naturaleza humana.

Le das la contraseña a alguien. Les pides que no se lo den a nadie más. Luego conversan con un amigo suyo y piensan: “Bueno, esa es solo una persona más. No será gran cosa. No le darán la contraseña a nadie más. Y esta cadena continúa.

Imagina que esto le pasa a tu teléfono celular. Imagina que solo tienes 5 GB de datos, pero 5 personas están transmitiendo Netflix. Una hora después, estás pagando cientos de dólares para que alguien vea The Hills Have Eyes 3.

Tu información podría ser interceptada

Cada vez que comienza a enviar información por aire, se vuelve más vulnerable que si viajara por aire. Hay varias formas de hacer esto, como un ataque man-in-the-middle o interceptar la transmisión a través del rastreo de paquetes.

Cuando alguien inicia sesión en su teléfono, crea una calle de doble sentido. Si es usted quien proporciona el acceso, es posible que esté expuesto a los ataques de su invitado. Si eres el invitado, es posible que le estés dando al anfitrión una forma de divertirse en tu teléfono.

Se pueden divulgar datos confidenciales

Si es propietario de un negocio, puede significar que está perdiendo datos de su oficina. Imagínese esto: un trabajador desea acceder a sitios no autorizados en el trabajo, por lo que conecta su computadora portátil a su teléfono celular para evitar su red. ¿Qué les impide enviar su lista de clientes o estrategia de precios a otra persona? No lo sabrías y no podrías detenerlo.

La batería de su teléfono se agotará mucho más rápido

De acuerdo, no es peligroso, pero si confía en su teléfono para comunicarse con familiares y amigos, podría ser un problema. Su teléfono ya está usando una buena cantidad de energía solo para verificar y ver si hay una torre de telefonía celular cerca de vez en cuando.

Luego, convierte su teléfono en un enrutador WiFi y se necesita más energía para acceder a cualquier cosa conectada a él que esté constantemente hablando con la torre celular. Cuando la batería de su teléfono puede durar unos días en modo de espera, no espere que dure más de unas pocas horas cuando esté conectado a él.

También notará que cuando la batería se agota rápidamente, se calienta inusualmente. Como, demasiado caliente para poner en tu bolsillo. Por lo tanto, podría ser peligroso, especialmente si lo dejas sobre una superficie suave como un sofá o una cama.

Cómo conectarlo de forma segura a su dispositivo móvil

Eliminemos la noción de seguridad total. Es una ilusión. Lo mejor que puede esperar en la vida es un grado razonable de seguridad. En otras palabras, está convencido de que es mucho menos probable que sucedan cosas malas que buenas.

- Utilice la conexión compartida solo cuando sea necesario. Si es bueno para separar la necesidad de la necesidad, probablemente encontrará que casi nunca es necesario.

- Solo permita a las personas en las que confía implícitamente. Para la mayoría de la gente, esa es una lista corta. Me refiero a personas en las que confiaría su tarjeta bancaria y su PIN. Lo cual tampoco deberías hacer nunca.

- Limite el tiempo que permite compartir la conexión. Si necesita un enlace para enviar un informe a su jefe, conéctese al enlace, envíe el informe por correo electrónico y luego desactive la conexión.

- Si su teléfono lo admite, limite el acceso a dispositivos autorizados únicamente.

- Si permite el anclaje a red más de lo necesario, vigile los dispositivos conectados. Si no los reconoce o si hay demasiados, apague inmediatamente su punto de acceso móvil.

- No use la misma contraseña para Conexión compartida más de una vez. Si ha permitido que un amigo se conecte una vez y ve que su teléfono es un punto de acceso nuevamente, es probable que lo utilice. O, si se guarda la conexión, su teléfono puede conectarse incluso sin que ellos lo sepan. Ahora puede descargar actualizaciones de sus aplicaciones deportivas cuando lo desee. Los teléfonos suelen generar una contraseña o PIN. Algunos teléfonos hacen esto usando una cantidad limitada de palabras o PIN predeterminados, lo que hace que sea más fácil para alguien forzar una conexión con su teléfono.

- Considere usar una VPN cuando esté conectado al punto de acceso móvil de alguien. Realmente, debería usar una VPN cuando esté conectado a la red de otra persona, punto.

- Asegúrese de tener un lugar para cargar su teléfono. Va a vaciarlo rápidamente y, si es su único salvavidas, debe poder recargarlo rápidamente.

- Si es propietario de un negocio y no tiene un sistema de administración de dispositivos móviles (MDM) y una política sólida de PC y teléfono, tarde o temprano pagará. Decida pagar una cantidad conocida por MDM o decida perder potencialmente su negocio apostando contra las probabilidades. Tu llamada.

La realidad del uso compartido de conexiones seguras mediante un punto de acceso móvil

Ahora sabes lo que podría pasar. También tenga en cuenta que todos los días, los malos y los buenos están desarrollando nuevas formas de hackear cosas.

¿Es probable que te pirateen a través del anclaje? No hay estadísticas al respecto, pero nadie cree que vaya a tener un accidente automovilístico. La triste realidad es que casi todo el mundo tiene un accidente automovilístico. Si tienen suerte, es un trozo de pintura. Si no es así, es un evento que cambia la vida. Entonces todos tenemos seguro.

En la misma línea, sea su propio seguro contra piratería a través de la conexión compartida a través de un punto de acceso móvil. Siga los consejos anteriores y vigile su teléfono. Tal vez sea uno de los pocos afortunados que nunca ha tenido o ha sido la causa de un accidente.