los netstat comando es una herramienta esencial para la administración de la red. Muestra información sobre el subsistema de red de Linux, incluidos datos sobre conexiones de red abiertas, tablas de enrutamiento y estadísticas sobre las interfaces de red instaladas.

El comando netstat más simple es simplemente ejecutar la herramienta sin ningún parámetro:

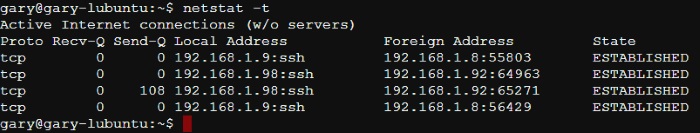

Esto mostrará una lista de las conexiones abiertas actuales en su máquina. Sin embargo, los resultados pueden ser un poco difíciles de manejar. Por lo tanto, es mejor desglosar las conexiones por tipo. Para listar todas las conexiones TCP abiertas, use:

El resultado es una lista de las conexiones actuales que se están realizando en su computadora. En el ejemplo anterior, puede ver que mi máquina de prueba ejecuta un servidor SSH y que hay conexiones SSH establecidas.

Observe la línea que dice «Conexión a Internet activa (sin servidores)». La última parte significa que netstat no incluyó una lista de los servidores que se ejecutan en su máquina; en otras palabras, no enumeró aquellos programas que están esperando conexiones TCP pero que actualmente no tienen ninguna establecida.

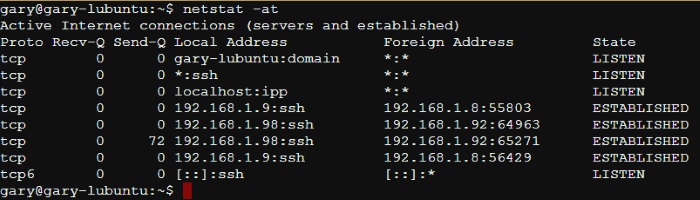

Para obtener una lista de las conexiones TCP activas y una lista de los puertos que están escuchando conexiones TCP, agregue el -a bandera:

los -a significa ALL y agrega el conjunto de puertos de escucha. Mirando hacia abajo en la lista, puede ver que mi computadora Linux también está esperando conexiones SSH a través de IPv6.

La misma información también se puede generar para UDP usando:

Lo contrario de la -a la bandera es la -l indicador que hace que netstat enumere los puertos de escucha pero omita las conexiones activas.

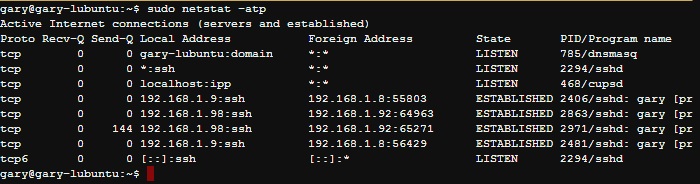

Para ver una lista de los procesos que tienen conexiones abiertas o están esperando conexiones, use el -p bandera:

Puedes usar -p con ambos -t para TCP o -u para UDP. También tenga en cuenta que necesita ejecutar el comando con sudo. los -p flag hace que interpretar la lista de conexiones sea mucho más fácil. En el ejemplo anterior, puede ver que no solo se está ejecutando el servidor SSH (sshd), sino que la máquina tiene un servidor CUPS ejecutándose junto con el mini servidor DNSMasq.

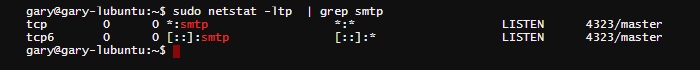

Si necesita verificar que un servicio en particular se está ejecutando, puede usar netstat junto con el grep dominio. Por ejemplo, en mi configuración de prueba, instalé un servidor de correo electrónico (postfix). Para verificar que se está ejecutando, puedo usar lo siguiente:

sudo netstat -ltp | grep smtp

los -ltp bandera le dice a netstat que solo enumere los servidores TCP (es decir, aquellos procesos que escuchan conexiones) y el grep El comando filtra la salida para mostrar solo las líneas con la cadena «smtp». Como resultado, podemos ver que el proceso «maestro» (que es el nombre del proceso principal de Postfix) está escuchando en IPv4 e IPv6 las conexiones SMTP entrantes.

netstat puede generar bastante información estadística sobre el subsistema de red. Pruebe los siguientes comandos:

netstat -ipara obtener información de uso sobre las interfaces de rednetstat -iepara obtener información de uso ampliadanetstat -spara obtener estadísticas de resumen para cada uno de los protocolos de red (es decir, TCP, UDP, ICMP, etc.)

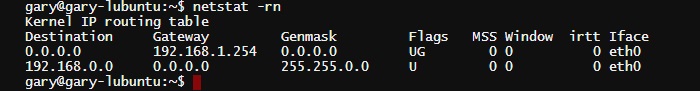

Para obtener la tabla de enrutamiento del kernel actual, use:

La lectura de las tablas de enrutamiento requiere un ojo entrenado, pero esencialmente lo que muestra el ejemplo anterior es que la ruta predeterminada (0.0.0.0) para todos los paquetes que no sean los de la máquina local se enviará a 192.168.1.254, que en mi configuración de prueba es el puerta de enlace predeterminada y mi módem/enrutador de Internet.

Puede ejecutar el comando sin el -n indicador que significará que netstat intentará resolver las direcciones.

La página de manual de netstat tiene una lista completa de todas las opciones disponibles, puede leerla usando:

Si tiene algún problema con los ejemplos dados anteriormente, no dude en hacer una pregunta en las secciones de comentarios a continuación.