Es posible que haya instalado el mejor software antivirus que el dinero puede comprar y crea que lo protege de ataques de malware o virus, pero tales amenazas también pueden invadir su espacio digital utilizando la red Wi-Fi. Aquí hay algunas señales que debe vigilar que indican que una persona no autorizada está usando su red con intenciones maliciosas.

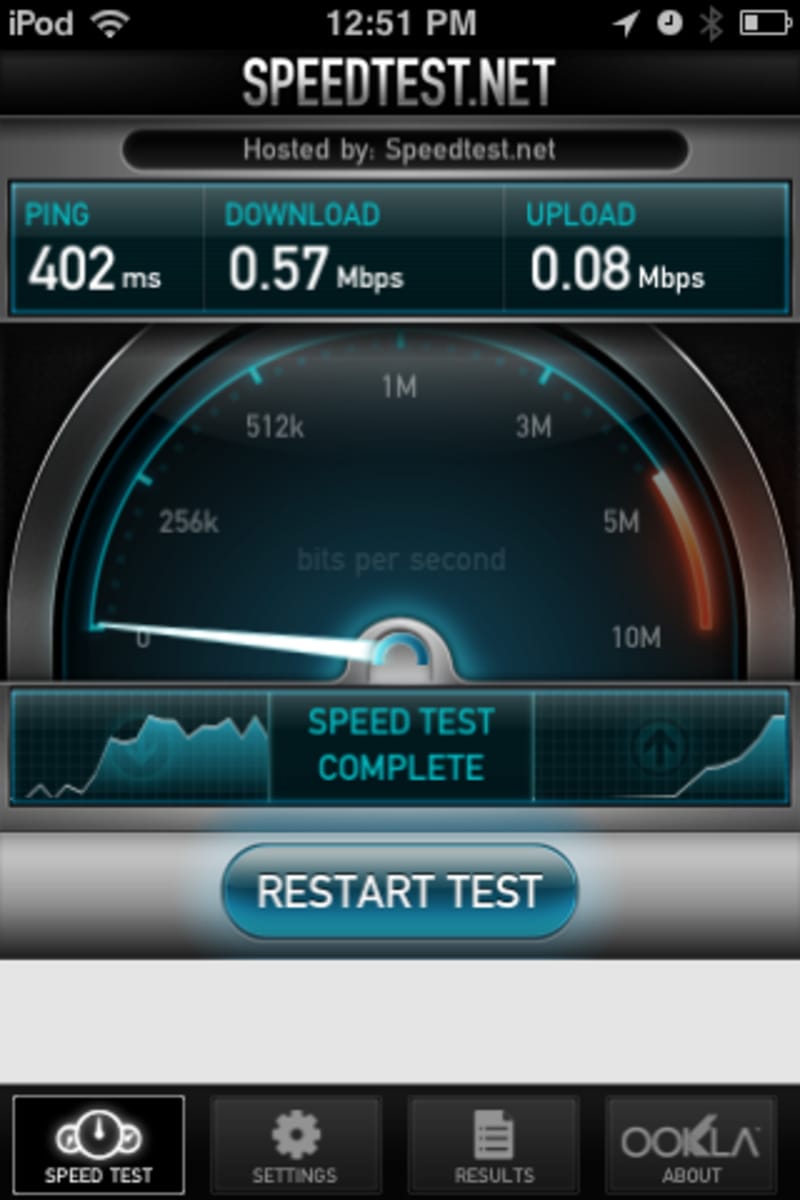

Una disminución en la velocidad de Wi-Fi

La señal más obvia de que alguien fuera de tu círculo de confianza está utilizando tus recursos Wi-Fi es cuando la velocidad de Internet cae repentinamente sin razón aparente. Es posible que tus videos tarden más en almacenarse en el búfer. Los sitios web pueden tardar más en cargarse y los juegos en línea pueden tener dificultades para funcionar.

Si siente que la velocidad de su red ha disminuido, o que su paquete de datos se está agotando mucho más rápido de lo normal, podría deberse a que alguien más ha pirateado la red y está usando su Internet.

Configuraciones cambiadas

La mayoría de los piratas informáticos operan colándose en el sistema de red y cambiando la configuración para facilitar el ataque. Busque signos como:

- Las contraseñas han sido cambiadas.

- La frecuencia de la señal se modifica.

- El cursor de la pantalla comienza a moverse por sí solo.

Presencia de dispositivos desconocidos

Como administrador de la red, debe tener acceso a los registros que indican qué dispositivos en particular están actualmente conectados a la red. Si no es el administrador, averigüe quién tiene esa autoridad y pídale que verifique los registros. Si encuentra que hay dispositivos conectados al sistema que no se encuentran, muy bien podría ser un hacker que logró acceder a la red.

El antivirus está deshabilitado

Uno de los primeros movimientos de un pirata informático que ha obtenido acceso a una red es encontrar una manera de desactivar los cortafuegos y otros programas antivirus diseñados para mantener el malware fuera de las computadoras. Si descubre que su firewall ha sido deshabilitado sin su conocimiento, podría ser obra de un pirata informático que logró invadir su red.

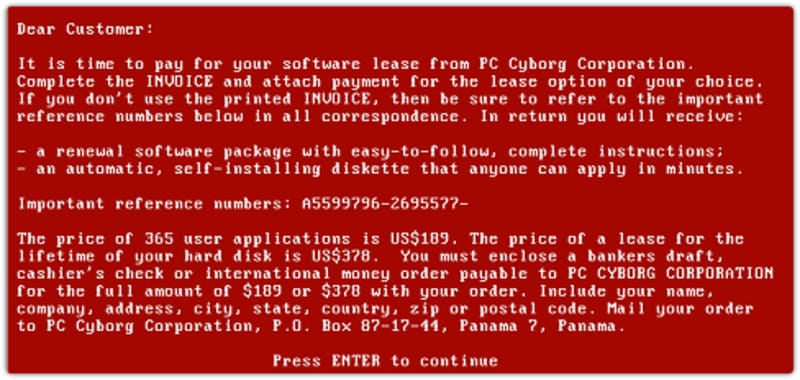

Mensajes extraños

Una vez que el pirata informático ha obtenido acceso a su red, el siguiente paso es causar daño a los dispositivos conectados. Puede comenzar a recibir mensajes extraños que contienen archivos infectados con virus. Estos archivos a menudo se comparten en redes cerradas por una computadora controlada por el pirata informático, por lo que cree que sería seguro abrirlos.

Si tiene la menor sospecha sobre un mensaje que recibió que le pedía que abriera un archivo o programa desconocido, incluso si parece provenir de una computadora cercana, tómese el tiempo para consultar con sus colegas para averiguar quién envió el archivo y confirme que saben que el archivo se puede abrir de forma segura.

Nuevos programas en su PC

Finalmente, la mayor señal de una brecha en la seguridad es la aparición de programas extraños y desconocidos en su computadora. Estos programas han sido instalados en su computadora por el pirata informático y pueden causar todo tipo de daños, desde filtrar su información personal en línea hasta permitir que el pirata informático se apodere de su dispositivo y lo use para realizar actividades ilegales.

Si notas un programa extraño en tu PC que no recuerdas haber instalado, no lo abras bajo ningún concepto. Obtenga tanta información sobre el programa en línea como pueda y haga que su programa antivirus analice los archivos para determinar si representan una amenaza.

Conclusión

Una vez que haya determinado que su red está bajo ataque, es hora de tomar medidas correctivas. Desconecte su propio dispositivo y otros de la red inmediatamente para evitar que el hacker se propague por todas las PC. Luego llame a un experto en seguridad de Internet para que examine la red y determine el alcance total de la infección y le aconseje sobre los pasos que se deben tomar para librar la red del hacker y fortalecer las defensas de la red contra ataques similares en el futuro.

Credito de imagen: Prueba de velocidad Wi-Fi T-Mobile MyTouch (rooted)