¿Tiene archivos o mensajes que desea mantener ocultos? Para mantenerlos seguros, debe usar claves de cifrado GPG. Si está ejecutando Linux, cifrar sus archivos con GPG es fácil siempre que tenga instalado GnuPG.

Así es como puede generar claves GPG en Linux con solo unos pocos comandos de terminal simples.

Instalación de GnuPG

Deberá comenzar instalando GnuPG primero. Para distribuciones basadas en Debian o Ubuntu, abra una terminal y ejecute:

Las distribuciones de Linux que usan DNF o YUM (como Fedora) deben ejecutar lo siguiente:

o

Si está ejecutando Arch, instale GnuPG con el siguiente comando:

Tú también puedes descargar el código fuente y compílalo tú mismo si lo prefieres.

Generación de su par de claves GPG

Una vez que GnuPG esté instalado, deberá generar su propio par de claves GPG, que consiste en una clave pública y una privada. La clave privada es su clave maestra. Le permite descifrar/cifrar sus archivos y crear firmas que se firman con su clave privada.

La clave pública, que comparte, se puede usar para verificar que el archivo cifrado realmente proviene de usted y se creó con su clave. También puede ser utilizado por otros para cifrar archivos para que usted los descifre.

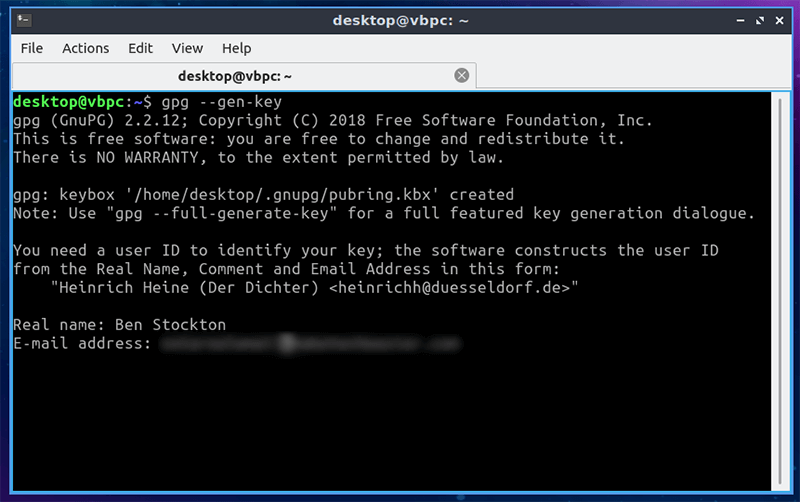

Para generar su par de claves, abra su terminal y escriba lo siguiente:

Esto comenzará la generación del par de claves. Se le pedirá que ingrese su nombre completo y dirección de correo electrónico. Hazlo y presiona Enter.

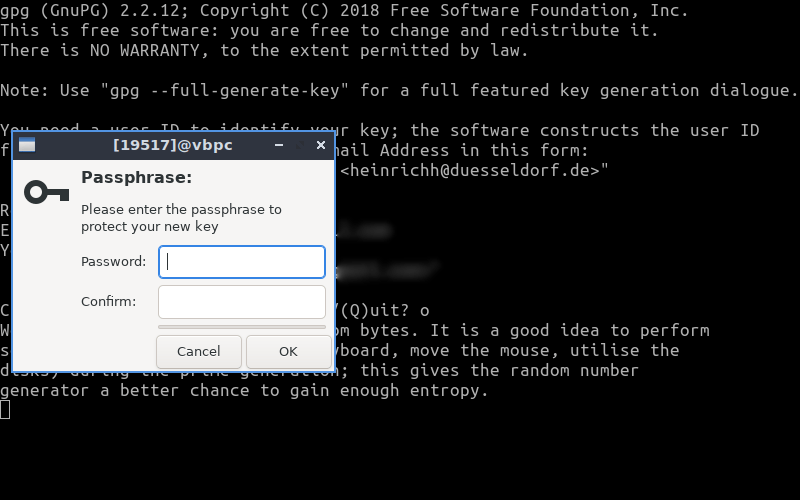

Se le pedirá que confirme sus elecciones, las edite o salga. Seleccione su opción y presione Entrar.

Antes de que se genere la clave, deberá proporcionar una frase de contraseña segura. Escríbelo y presiona enter.

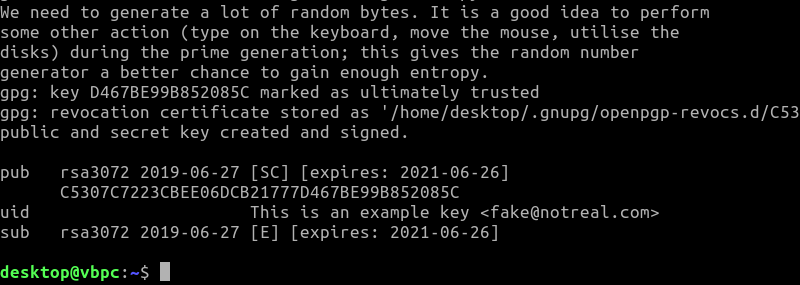

Es posible que la clave tarde algún tiempo en generarse. Una vez hecho esto, verás la confirmación.

Revocación de claves

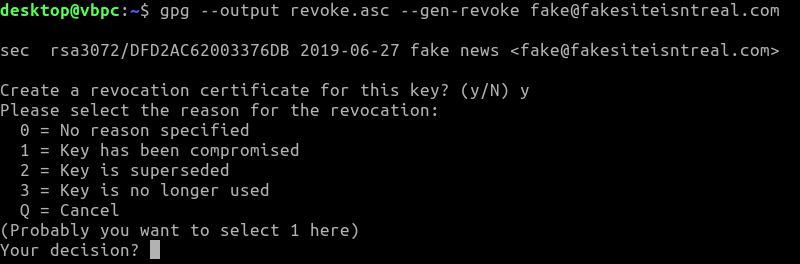

Si, por alguna razón, necesita revocar su clave, ejecute el siguiente comando:

gpg --output revoke.asc --gen-revoke uid

uid será su ID de usuario clave. Por ejemplo, podría usar su dirección de correo electrónico aquí. Esto generará un certificado de revocación; necesitará su frase de contraseña para hacer esto. Deberá dar una razón, seleccionando de una lista numerada que va del cero al tres.

Puede hacer esto inmediatamente después de generar su clave. Enviará su certificado a un archivo, en este caso, un archivo llamado «revoke.asc».

Exportación de su clave pública a un archivo

Para compartir sus archivos o mensajes con otros, deberá compartir su clave pública, lo que significa exportarla desde su máquina. Para exportar su clave pública a un archivo, abra una terminal y escriba:

gpg --armor --export your@emailaccount.com > key.asc

Si desea la clave en un formato legible (por ejemplo, como ASCII en un archivo de texto), ejecute lo siguiente:

gpg --armor --output key.txt --export your@emailaccount.com

A continuación, puede abrir este archivo con cualquier editor de texto estándar.

Exportación de su clave pública a un servidor de claves

Puede hacer que su clave pública sea fácil de compartir y encontrar registrándola en un servidor de claves, un depósito público de claves. Podrías usar el repositorio del MITpor ejemplo, que sincronizará su clave con otros repositorios.

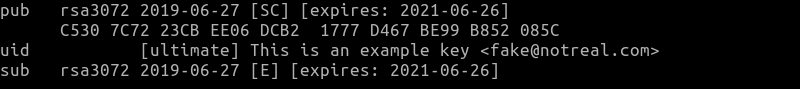

Primero, encuentre su ID de clave abriendo una terminal y escribiendo:

Ubique su clave y tome nota de los últimos ocho dígitos de su identificación de usuario clave (su huella digital de identificación de usuario). Por ejemplo, B852 085C.

Usando su ID de usuario de ocho dígitos y escriba lo siguiente, reemplazando B852 085C con el suyo propio:

gpg --keyserver pgp.mit.edu --send-key B852085C

Su clave pública se registrará en el servidor de claves, donde otros podrán encontrarla e importarla. Recuerde, su clave pública es segura para compartir. No se puede usar para descifrar archivos o mensajes, pero se puede usar para encriptarlos y enviárselos, donde solo usted puede descifrarlos.

Cifrado y descifrado de archivos

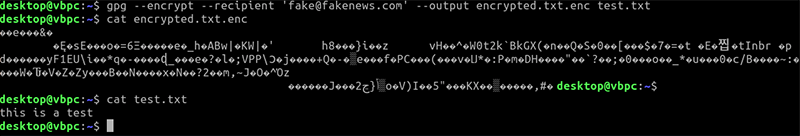

Para cifrar un archivo, abra una terminal y ejecute lo siguiente:

gpg --encrypt --recipient 'your@emailaccount.com' --output encryptedfile.txt.enc originalfile.txt

Si lo prefiere, puede reemplazar el correo electrónico del destinatario con la huella dactilar de su clave. Reemplace los nombres de los archivos de entrada y salida con los archivos que está cifrando, así como su archivo de salida.

Para descifrar el archivo, ejecute el siguiente comando:

gpg --decrypt --output decrypted.txt encryptedfile.txt.enc

Se le pedirá que proporcione su frase de contraseña para permitir el acceso a su clave privada para poder descifrar el archivo. A continuación, generará el contenido descifrado como el archivo que aparece debajo de la --output bandera.

Tranquilidad con el cifrado GPG

En un mundo ideal, no tendría que preocuparse por cifrar sus archivos confidenciales. Sin embargo, el mundo no es ideal. Si le preocupan las miradas indiscretas, el cifrado GPG mantendrá seguros sus archivos, mensajes y correos electrónicos.

Si está utilizando Windows, puede cifrar sus archivos con Gpg4win en su lugar. ¿Tiene sus propios consejos de encriptación para compartir? Déjalas en los comentarios a continuación.