Usamos docenas de servicios y aplicaciones en línea todos los días para enviar y recibir correos electrónicos y mensajes de texto, hacer videollamadas, leer noticias y ver videos en línea, y mucho más. Y es extremadamente difícil realizar un seguimiento y asegurar la enorme cantidad de datos que producimos y consumimos todos los días.

Y en caso de que esté pensando, «no tengo nada que ocultar», está equivocado. Todos los datos que publiques en la web y que no protejas se pueden usar en tu contra. En las manos equivocadas, estos puntos de datos se pueden recopilar y correlacionar para crear un perfil digital, que luego se puede utilizar para cometer fraude, falsificación y ataques de phishing en su contra.

Su perfil digital también se puede utilizar para invadir su privacidad de formas molestas y aterradoras, como mostrarle anuncios personalizados basados en sus preferencias e información más íntimas.

Sin embargo, nunca es demasiado pronto para comenzar a proteger su información digital de ojos no deseados. En este sentido, su mejor amigo es el cifrado, la ciencia de codificar datos usando matemáticas. El cifrado garantiza que solo las personas específicas puedan leer sus datos. Las partes no autorizadas que obtengan acceso a sus datos no verán nada más que un montón de bytes indescifrables.

A continuación, le indicamos cómo cifrar todos los datos que almacena en sus dispositivos y en la nube.

Cifre sus datos en el dispositivo

Primero que nada, la parte fácil. Primero debe cifrar los datos que tiene físicamente. Esto incluye el contenido que almacena en su computadora portátil, computadora de escritorio, teléfono inteligente, tableta y unidades extraíbles. Si pierde sus dispositivos, corre el riesgo de poner información confidencial en las manos equivocadas.

La forma más segura de cifrar sus datos en el dispositivo es Full Disk Encryption (FDE). FDE cifra todo en un dispositivo y solo hace que los datos estén disponibles para su uso después de que el usuario proporciona una contraseña o PIN.

La mayoría de los sistemas operativos admiten FDE. En Windows, puede usar BitLocker para habilitar el cifrado de disco completo en su PC. En macOS, el cifrado de disco completo se llama FileVault. Puede leer nuestra guía paso a paso sobre el uso de BitLocker y FileVault.

Windows BitLocker también admite el cifrado de unidades externas, como tarjetas de memoria y unidades USB. En macOS, puede usar la Utilidad de Discos para crear una unidad USB encriptada.

También puede probar dispositivos cifrados por hardware. Las unidades cifradas por hardware requieren que los usuarios ingresen un código PIN en el dispositivo antes de conectarlo a la computadora. Las unidades encriptadas son más caras que sus contrapartes no encriptadas, pero también son más seguras.

También necesita cifrar sus dispositivos móviles. El cifrado en el dispositivo garantizará que una persona no autorizada no pueda acceder a los datos de su teléfono, incluso si tienen acceso físico a ellos. IOS y Android admiten el cifrado de disco completo. Todos los dispositivos Apple con iOS 8.0 y posterior están encriptados por defecto. Le sugerimos que lo deje así.

El panorama de Android está un poco fragmentado, ya que la configuración y las interfaces predeterminadas del sistema operativo pueden diferir según el fabricante y la versión del sistema operativo. Asegúrate de comprobar el tuyo está encriptado.

Cifre sus datos en la nube

Dependemos de los servicios de almacenamiento en la nube como Google Drive, DropBox y Microsoft OneDrive para almacenar nuestros archivos y compartirlos con nuestros amigos y colegas. Pero si bien estos servicios hacen un buen trabajo al proteger sus datos del acceso no autorizado, aún tienen acceso al contenido de los archivos que almacena en sus servicios en la nube. Tampoco pueden protegerlo si su cuenta es pirateada.

Si no se siente cómodo con que Google o Microsoft tengan acceso a sus archivos confidenciales, puede usar Boxcryptor. Boxcryptor se integra con los servicios de almacenamiento más populares y agrega una capa de cifrado para proteger sus archivos antes de subirlos a la nube. De esta manera, puede asegurarse de que solo usted y las personas con las que comparte sus archivos conozcan su contenido.

También puede utilizar un servicio de almacenamiento cifrado de extremo a extremo (E2EE) como Tesorería. Antes de almacenar sus archivos en la nube, los servicios de almacenamiento de E2EE cifran sus archivos con claves de su propiedad exclusiva, e incluso el servicio que almacena sus archivos no puede acceder a su contenido.

Cifre su tráfico de Internet

Cifrar su tráfico de Internet es quizás tan importante como cifrar sus archivos. Su proveedor de servicios de Internet (ISP), o un actor malintencionado que podría estar escondido en la red Wi-Fi pública que usa, puede espiar los sitios que navega y los servicios y aplicaciones que usa. Pueden usar esta información para venderla a los anunciantes o, en el caso de los piratas informáticos, usarla en su contra.

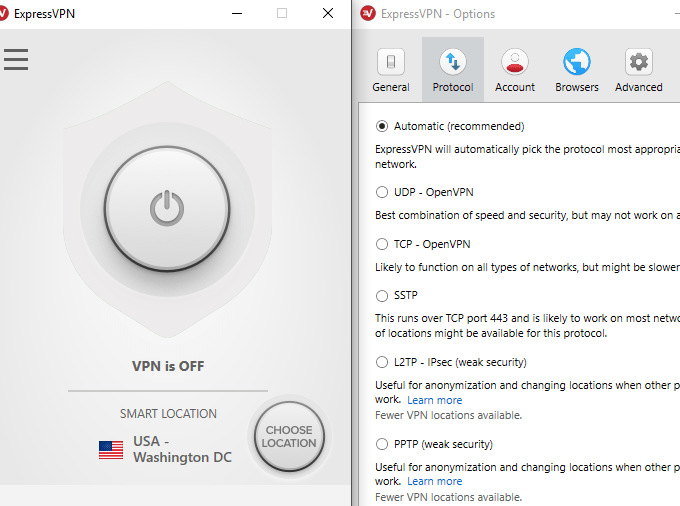

Para proteger su tráfico de Internet de personas curiosas y maliciosas, puede suscribirse a un red privada virtual (VPN). Cuando usa una VPN, todo su tráfico de Internet se cifra y se canaliza a través de un servidor VPN antes de llegar a su destino.

Si un actor malintencionado (o su ISP) decide monitorear su tráfico, solo verá un flujo de datos cifrados intercambiados entre usted y su servidor VPN. No podrán determinar qué sitios web y aplicaciones está utilizando.

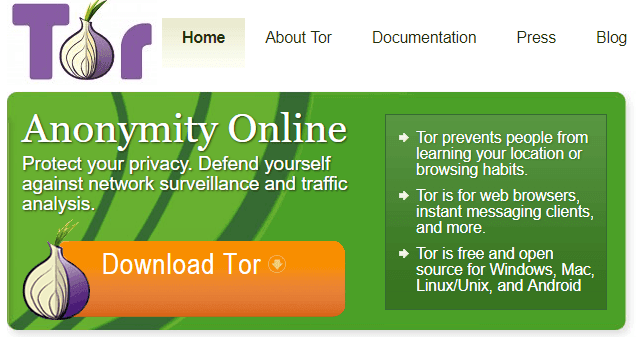

Una cosa a tener en cuenta es que su proveedor de VPN siempre tendrá una visibilidad completa de su tráfico de Internet. Si desea privacidad absoluta, puede usar El enrutador de cebolla (Tor). Tor, que es tanto el nombre de una red oscura como un navegador del mismo nombre, cifra su tráfico de Internet y lo rebota en varias computadoras independientes que ejecutan software especializado.

Ninguna de las computadoras de la red Tor tiene un conocimiento completo del origen y el destino de su tráfico de Internet, por lo que puede disfrutar de una privacidad total. Sin embargo, Tor viene con una fuerte penalización de velocidad y muchos sitios web bloquean el tráfico de la red Tor.

Cifre sus correos electrónicos

Supongo que no necesito decirte la importancia de proteger tus correos electrónicos. Sólo tienes que preguntar Juan podestá, cuyos correos electrónicos filtrados podrían haberle costado a su jefe la oportunidad de ser presidente. Cifrar su correo electrónico puede proteger sus comunicaciones confidenciales de personas no deseadas que tienen acceso a ellas. Estos podrían ser piratas informáticos que irrumpieron en su cuenta o su propio proveedor de correo electrónico.

Para cifrar sus correos electrónicos, puede utilizar Privacidad bastante buena (PGP). PGP es un protocolo abierto que utiliza cifrado de clave pública-privada para permitir a los usuarios intercambiar mensajes de correo electrónico cifrados. Con PGP, cada usuario tiene una audiencia, conocida por todos, que permite a otros usuarios enviarles correos electrónicos encriptados.

La clave privada, que solo el usuario conoce y se almacena en el dispositivo del usuario, puede descifrar mensajes cifrados con la clave pública. Si una parte involuntaria intercepta un correo electrónico cifrado con PGP, no podrá leer su contenido. Incluso si ingresan a su cuenta de correo electrónico robando sus credenciales, no podrán leer el contenido de sus correos electrónicos cifrados.

Una de las ventajas de PGP es que se puede integrar con cualquier servicio de correo electrónico. Hay muchos complementos que agregan compatibilidad con PGP a aplicaciones de cliente de correo electrónico como Microsoft Outlook. Si está utilizando un cliente web como los sitios web de Gmail o Yahoo, puede utilizar Sobre de correo, una extensión del navegador que agrega compatibilidad con PGP fácil de usar a los servicios de correo electrónico más populares.

También puede suscribirse a un servicio de mensajería cifrada de un extremo a otro, como ProtonMail. ProtonMail cifra sus correos electrónicos sin la necesidad de realizar ningún paso adicional. A diferencia de servicios como Gmail y Outlook.com, ProtonMail no podrá leer el contenido de sus correos electrónicos.

Encripta tus mensajes

Las aplicaciones de mensajería ahora son una parte integral de nuestras vidas. Hay docenas de servicios de mensajería que puede usar para comunicarse con su familia, amigos y colegas. Pero ofrecen distintos niveles de seguridad.

Preferiblemente, debe utilizar un servicio de mensajería cifrada de un extremo a otro. Los servicios de correo electrónico más populares de la actualidad proporcionan cifrado de extremo a extremo. Algunos ejemplos incluyen WhatsApp, Signal, Telegram, Viber y Wickr.

Sin embargo, aquellos que habilitan E2EE por defecto son más seguros. WhatsApp, Signal y Wickr habilitan el cifrado de extremo a extremo de forma predeterminada.

Además, los servicios de correo electrónico basados en protocolos de código abierto son más fiables porque pueden ser revisados por expertos independientes de la industria. Signal Protocol, la tecnología E2EE que impulsa a WhatsApp y Signal, es un protocolo de código abierto en el que han confiado muchos expertos en seguridad.