La seguridad de la red es una de las principales áreas de enfoque al crear o monitorear una red. Los administradores de red llevan a cabo auditorías aleatorias del tráfico de la red capturando los datos de la red y analizando los paquetes que se transmiten de un host a otro. En este artículo, discutiremos cómo capturar y analizar el tráfico de red usando la herramienta NetworkMiner, pero no hasta después de una lección rápida sobre detección de paquetes.

Diferencia entre olfateo activo y pasivo

El sniffing es una técnica para recopilar información de red mediante la captura de paquetes de red. Hay dos tipos de olfateo: olfateo activo y olfateo pasivo. En el rastreo activo, el software de rastreo de paquetes envía solicitudes a través de la red y luego, en respuesta, calcula los paquetes que pasan a través de la red.

El sniffing pasivo no se basa en el envío de solicitudes. Esta técnica escanea el tráfico de la red sin ser detectado en la red. Puede ser útil en lugares donde las redes ejecutan sistemas críticos como control de procesos, sistemas de radar, equipos médicos o telecomunicaciones, etc.

Tenga en cuenta que un rastreador de paquetes solo puede funcionar en un dominio de colisión común. Eso significa que solo puede usar un rastreador de paquetes en una red de la que forma parte. Esto implica que un rastreador de paquetes no se puede usar para ningún intento de piratería desde fuera de la red.

Preparándose para ejecutar NetworkMiner

Minero de red es una herramienta de análisis de red centrada en el host con capacidades de rastreo pasivo. Centrado en el host significa que clasifica los datos con respecto a los hosts en lugar de los paquetes (esto lo hacen la mayoría de las herramientas de detección activas).

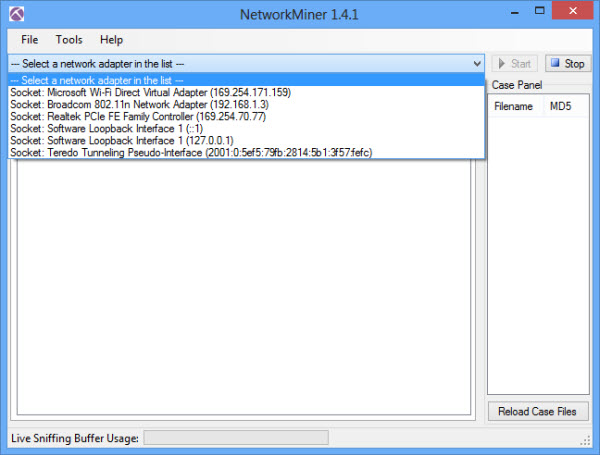

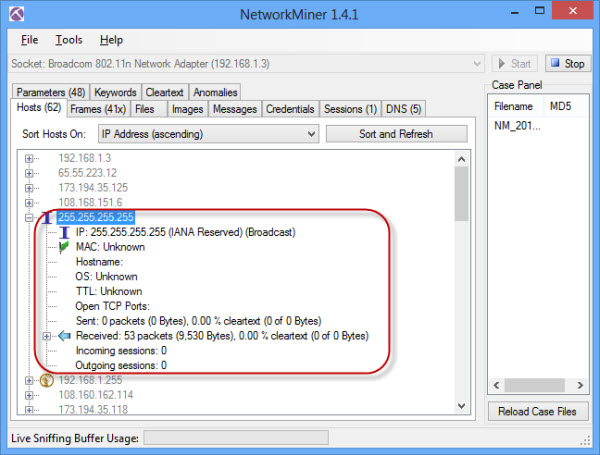

La interfaz de usuario de NetworkMiner está dividida en pestañas. Cada pestaña proporciona un ángulo diferente de información de los datos capturados. Los siguientes son los pasos para ejecutar NetworkMiner para que analice el tráfico de la red:

1. Si está ejecutando Windows 7 o Windows 8, deberá ejecutar NetworkMiner.exe con privilegios administrativos.

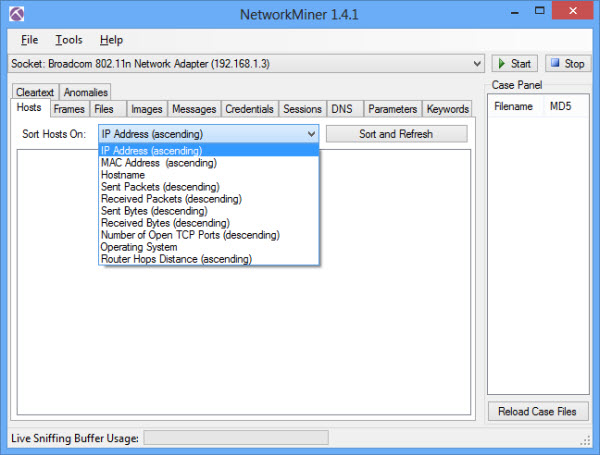

2. Seleccione la interfaz de red para la que se deben capturar los datos.

3. De forma predeterminada, la pestaña Hosts está seleccionada. Puede ordenar los hosts por dirección IP, dirección MAC, nombre de host, sistema operativo, etc.

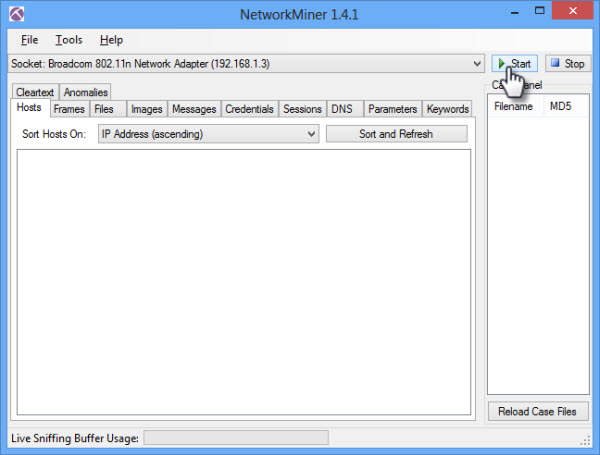

Presione el botón de inicio para comenzar el proceso de rastreo.

Analizando datos en NetworkMiner

En la pestaña Hosts, verá una lista de hosts conectados a la red. Puede expandir cualquier host para ver información detallada como su dirección MAC, nombre de host, sistema operativo, TTL, puertos abiertos, paquetes enviados, recibidos, etc. Un buen administrador de red siempre tiene una visión general de qué datos se transmiten hacia y desde su red. La lista de hosts le dará una mejor idea de qué tipo de tráfico de red está utilizando.

Si encuentra un host sospechoso, siempre puede bloquearlo a través de su firewall. El cortafuegos debe ser aquel por donde pasa todo el tráfico de la red antes de llegar a los destinos. Si bloquea el host en el firewall de su sistema, solo se bloqueará en su sistema.

Si está utilizando cualquier otro sniffer de red que pueda guardar el archivo PCAP, NetworkMiner también puede analizar el archivo PCAP y permitirle revisar los datos sin conexión.

Una característica inteligente de NetworkMiner es que puede volver a ensamblar los archivos transmitidos a través de la red y luego descargarlos completos. Esto se puede hacer desde la pestaña Archivos. También puede capturar y descargar imágenes del tráfico de red desde la pestaña Imágenes.

Enviar contraseñas en claro puede ser muy peligroso para la red en su conjunto. Si desea verificar si algún host está transmitiendo contraseñas en texto claro, puede verlo en la pestaña Credenciales.

Conclusión

NetworkMiner puede ser muy útil para las redes Wifi que están constantemente abiertas a nuevas amenazas. Puede auditar y analizar el tráfico de la red regularmente para bloquear vulnerabilidades y áreas débiles.

Si está ejecutando una red, ¿qué herramienta de detección de paquetes utiliza para comprobar su seguridad? ¿Analiza y audita? Había estado usando Wireshark pero me enamoré de NetworkMiner por su simplicidad y facilidad de uso.

Credito de imagen: Cobertura de Crawdad Network-Reuters