Aeropuertos, cafeterías, restaurantes, vecinos con problemas técnicos: el WiFi gratuito está en todas partes y es genial. Puede guardar datos en su teléfono y llevar su trabajo de viaje sin preocuparse por encontrar una conexión. Pero estas redes no siempre son seguras. Algunos de ellos están configurados específicamente para recopilar sus datos, e incluso las redes en las que confía pueden ser vulnerables. De hecho, si ha utilizado WiFi público con alguna frecuencia, es probable que alguien haya husmeado utilizando uno de estos métodos.

Rastreo de paquetes

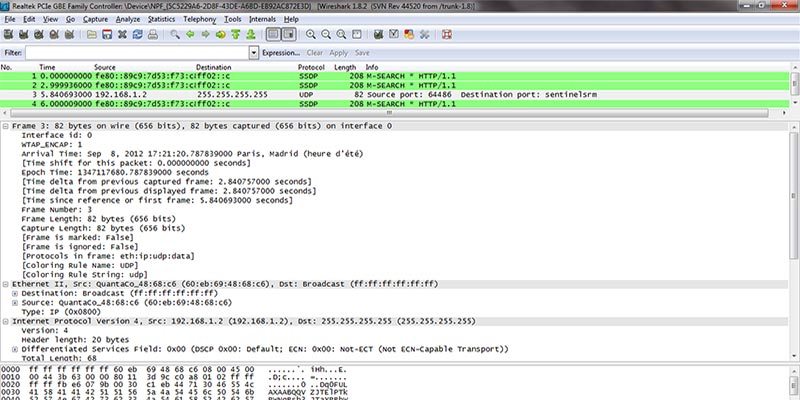

Rastreadores de paquetes son programas que buscan y registran los datos no cifrados que se envían o reciben en una red WiFi. Si está utilizando Wi-Fi abierto, que no tiene cifrado de forma predeterminada, debe asumir que todo lo que hace puede aparecer en la computadora de otra persona. La red en sí puede ser inocente, solo su cafetería local, por ejemplo, pero todo lo que un pirata informático en la misma conexión debe hacer para espiarlo es ejecutar un programa gratuito.

Las visitas a su sitio, las pulsaciones de teclas e incluso las cookies del sitio y los datos de inicio de sesión se pueden aspirar sin que usted lo sepa, con la excepción de cualquier sitio web que use encriptación de extremo a extremo SSL/TLS. Si ve https:// al comienzo de la dirección del sitio, los rastreadores de paquetes generalmente no pueden ver lo que está haciendo. Sin embargo, no te pongas demasiado cómodo; hay herramientas para romper el cifrado HTTPS.

También debe asumir que es vulnerable en una red encriptada WEP, ya que su encriptación es muy fácil de descifrar. Si está en una red WPA o WPA2, está mucho más seguro, ya que todos sus datos se cifran automáticamente. Sin embargo, los atacantes dedicados que ya están conectados a la misma red pueden ver cómo se conecta su computadora y descubrir su clave de cifrado única que pueden usar para ver, nuevamente, todo lo que está enviando y recibiendo. Incluso si ya está conectado, el atacante podría enviar a su computadora un comando falso para cerrar sesión y luego tomar su clave cuando vuelva a iniciar sesión.

Suplantación de WiFi, Gemelos malvados y Man-in-the-Middle

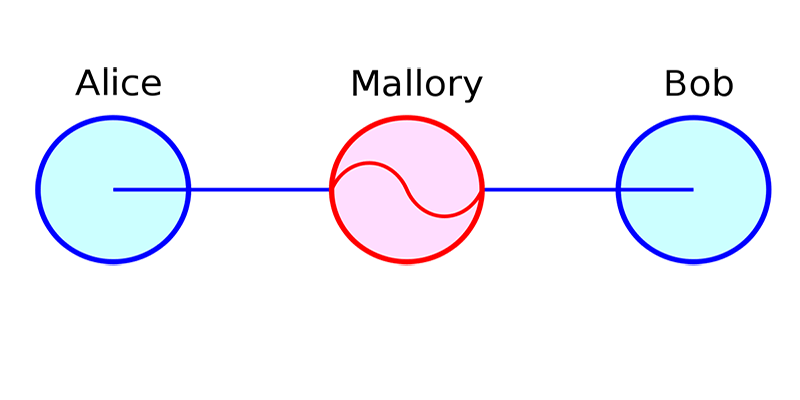

“Suplantar” una red WiFi simplemente significa copiarla, lo que puede crear una «Gemelo malvado» – una red que se ve y se comporta de manera idéntica, o al menos similar, a una red legítima. Si el atacante configura un enrutador con el mismo nombre y contraseña que una de sus redes habituales, probablemente no lo piense dos veces cuando se conecte o su computadora se conecte automáticamente. El atacante puede incluso iniciar sesión en la red legítima, enviar un comando de desconexión a las computadoras y luego enganchar los dispositivos que se vuelven a conectar automáticamente al gemelo malvado.

Una vez que el atacante tiene una red gemela malvada con usuarios en ella, se convierte en un «hombre en el medio», que es exactamente lo que parece: un punto de acceso central que registra todos los datos que envía o recibe a través de él. Eso no suena mucho peor que el rastreo de paquetes, pero puede serlo. Dado que el atacante controla su acceso a Internet, lo que pide no es necesariamente lo que recibe. Si intenta iniciar sesión en su banco, el atacante puede redirigirlo a un sitio web con un nombre similar y un diseño similar con la esperanza de que ingrese su información de inicio de sesión allí.

Sin embargo, los ataques Man-in-the-Middle no necesariamente tienen que involucrar a un gemelo malvado. Especialmente en áreas públicas de alto tráfico donde el Wi-Fi falso pasará desapercibido, alguien podría simplemente crear una red abierta al azar que ofrezca «Wi-Fi gratuito en el aeropuerto» y esperar a que las personas se conecten a ella. Si una red le pide su tarjeta de crédito para pagar el tiempo aire, definitivamente debe verificar dos veces sus credenciales.

¿Cómo me mantengo a salvo?

¿Significa esto que nunca más debes conectarte a una red WiFi abierta? No, las redes abiertas están bien si tomas algunas precauciones.

1. Obtenga una VPN (red privada virtual), que tomará sus datos enviados y recibidos, los cifrará y los canalizará a través de un servidor en otro lugar. Si bien no garantizan una protección del 100 %, especialmente contra un atacante determinado, generalmente evitarán que seas seleccionado como un blanco fácil.

2. Instale un complemento del navegador como Https en todas partes lo que obliga a todos los sitios web a utilizar el cifrado de extremo a extremo si está disponible. El software de detección de paquetes generalmente no puede ver a través del cifrado, aunque aún puede ver a dónde se dirige.

3. Es muy difícil distinguir a un gemelo malvado de una red legítima, pero aun así puedes permanecer atento a cualquier asunto divertido. Si “https://mibank.com/login” de repente se convierte en “https://mydank.com/login”, querrás salir de esa red.

Conclusión

Nunca estará 100% seguro o privado en línea, incluso en su red doméstica. Si alguien quiere hackearte, probablemente pueda hacerlo. Lo mejor que se puede hacer es tomar precauciones razonables. Si siempre usa el sentido común, una VPN y HTTPS en WiFi público, puede minimizar los riesgos que plantean las redes fraudulentas.

Credito de imagen: Christoph Scholtz, JackPotte a través de Wikimedia, Miraceti a través de Wikimedia, RRZEIcons a través de Wikimedia, Zcool a través de FreeDesignFile, Sean MacEntee a través de Flickr