Wireshark tiene varios trucos bajo la manga, desde capturar tráfico remoto hasta crear reglas de firewall basadas en paquetes capturados. Siga leyendo para conocer algunos consejos más avanzados si desea utilizar Wireshark como un profesional.

Ya hemos cubierto el uso básico de Wireshark, así que asegúrese de leer nuestro artículo original para obtener una introducción a esta poderosa herramienta de análisis de redes.

Resolución de nombre de red

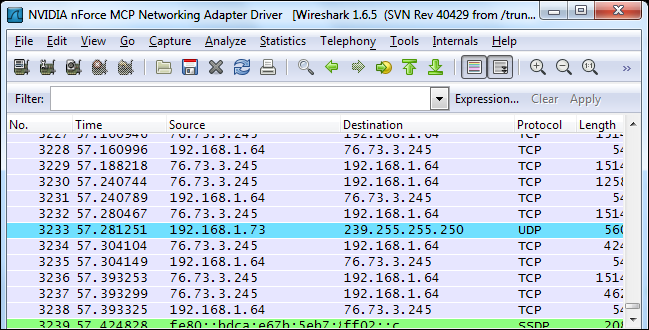

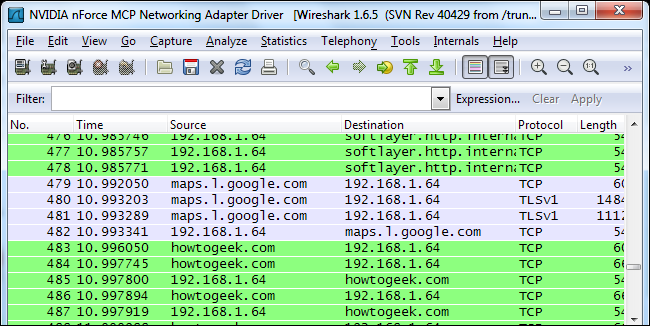

Al capturar paquetes, es posible que le moleste que Wireshark solo muestre direcciones IP. Puede convertir direcciones IP en nombres de dominio usted mismo, pero esto no es muy conveniente.

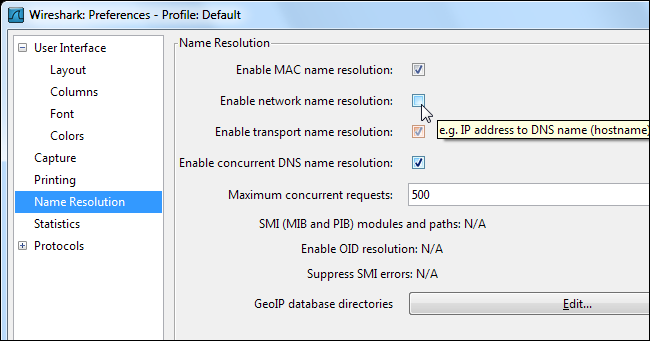

Wireshark puede resolver automáticamente estas direcciones IP en nombres de dominio, aunque esta función no está habilitada de forma predeterminada. Cuando habilita esta opción, verá nombres de dominio en lugar de direcciones IP siempre que sea posible. La desventaja es que Wireshark tendrá que buscar cada nombre de dominio, contaminando el tráfico capturado con consultas DNS adicionales.

Puede habilitar esta configuración abriendo la ventana de preferencias desde Editar -> Preferencias, haciendo clic en el panel Resolución de nombres y marcando la casilla «Habilitar resolución de nombres de red».

Empiece a capturar automáticamente

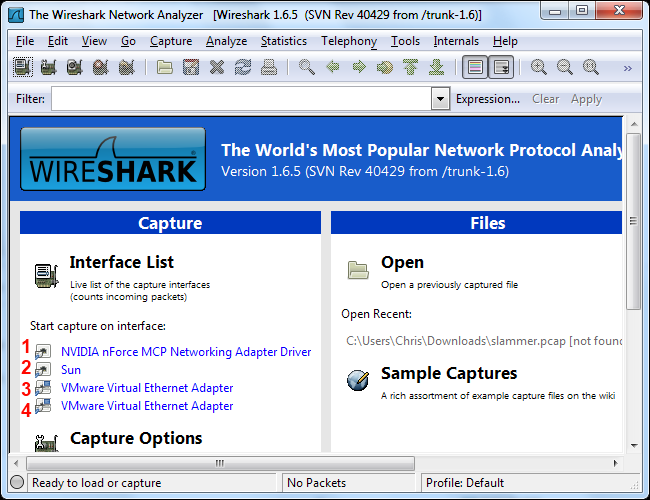

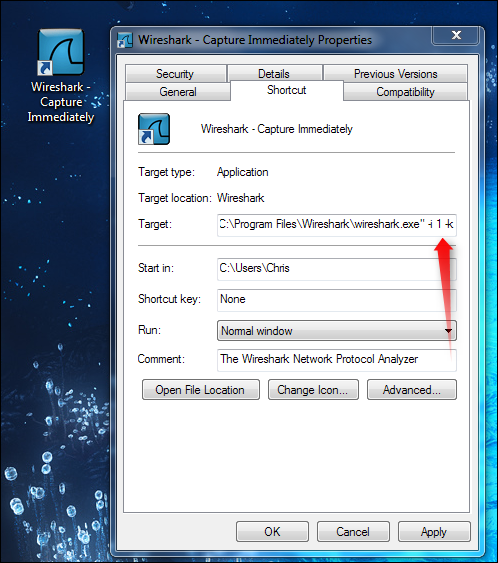

Puede crear un acceso directo especial utilizando los argumentos de la línea de comandos de Wirshark si desea comenzar a capturar paquetes sin demora. Deberá saber el número de la interfaz de red que desea utilizar, según el orden en que Wireshark muestre las interfaces.

Cree una copia del acceso directo de Wireshark, haga clic con el botón derecho en él, vaya a su ventana Propiedades y cambie los argumentos de la línea de comandos. Agregar -i # -k al final del atajo, reemplazando # con el número de la interfaz que desea utilizar. La opción -i especifica la interfaz, mientras que la opción -k le dice a Wireshark que comience a capturar de inmediato.

Si está utilizando Linux u otro sistema operativo que no sea Windows, simplemente cree un acceso directo con el siguiente comando o ejecútelo desde una terminal para comenzar a capturar de inmediato:

wirehark -i # -k

Para obtener más accesos directos a la línea de comandos, consulte Página de manual de Wireshark.

Capture el tráfico de computadoras remotas

Wireshark captura el tráfico de las interfaces locales de su sistema de forma predeterminada, pero esa no siempre es la ubicación desde la que desea capturar. Por ejemplo, es posible que desee capturar el tráfico de un enrutador, servidor u otra computadora en una ubicación diferente en la red. Aquí es donde entra en juego la funcionalidad de captura remota de Wireshark. Esta función solo está disponible en Windows en este momento. La documentación oficial de Wireshark recomienda que los usuarios de Linux utilicen un túnel SSH.

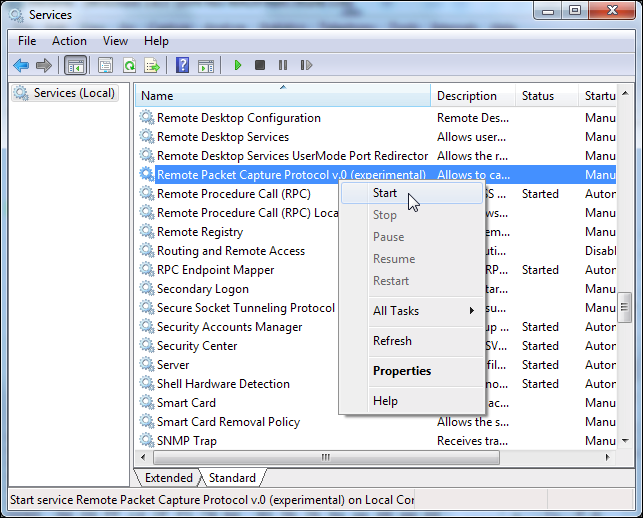

En primer lugar, deberá instalar WinPcap en el sistema remoto. WinPcap viene con Wireshark, por lo que no necesita instalar WinPCap si Wireshark ya está instalado en el sistema remoto.

Una vez que se complete la instalación, abra la ventana Servicios en la computadora remota; haga clic en Inicio, escriba services.msc en el cuadro de búsqueda del menú Inicio y presione Entrar. Busque el servicio Protocolo de captura remota de paquetes en la lista e inícielo. Este servicio está deshabilitado de forma predeterminada.

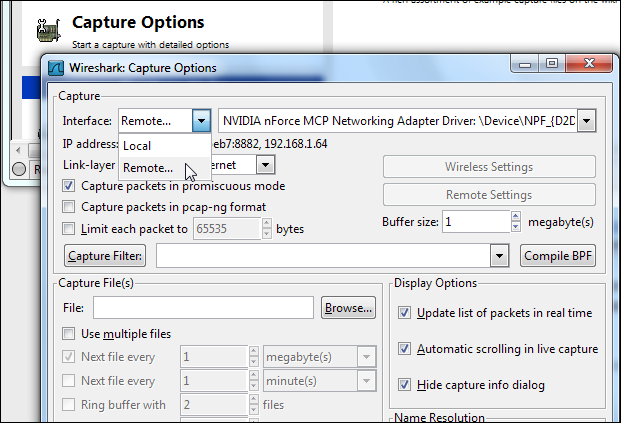

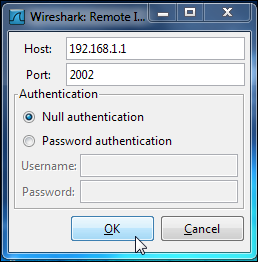

Haga clic en el enlace Opciones de captura en Wireshark, luego seleccione Remoto en el cuadro Interfaz.

Ingrese la dirección del sistema remoto y 2002 como el puerto. Debe tener acceso al puerto 2002 en el sistema remoto para conectarse, por lo que es posible que deba abrir este puerto en un firewall.

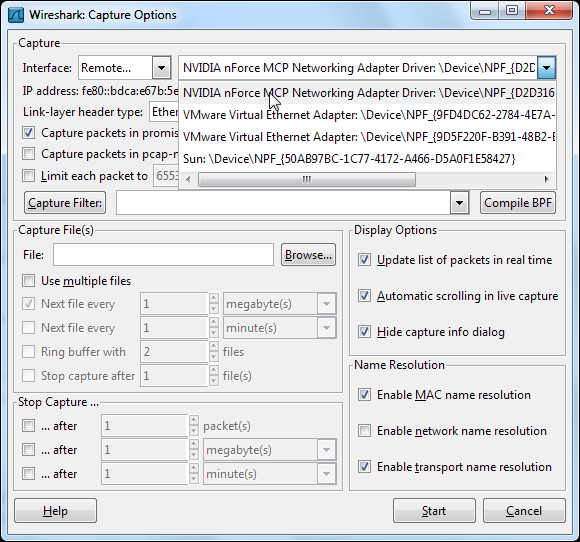

Después de iniciar sesión, puede seleccionar una interfaz en el sistema remoto de la lista desplegable Interfaz. Haga clic en Iniciar después de seleccionar la interfaz para iniciar la captura remota.

Wireshark en una terminal (TShark)

Si no tiene una GUI en su sistema, puede usar Wireshark desde una terminal con el comando TShark.

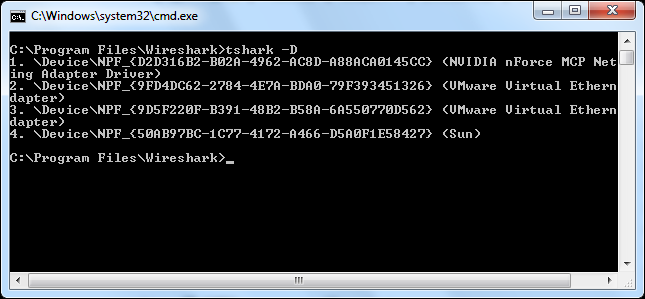

Primero, emita el tiburón -D pedido. Este comando le dará los números de sus interfaces de red.

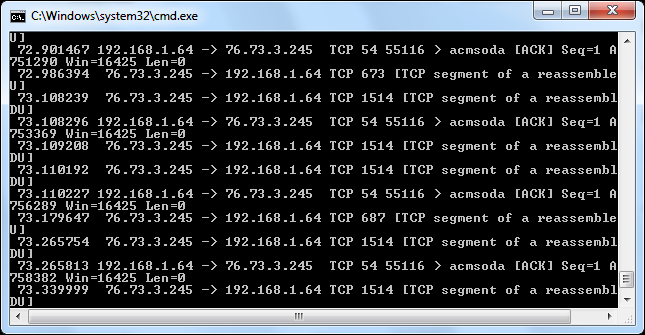

Una vez que lo haya hecho, ejecute el tshark -i # comando, reemplazando # con el número de la interfaz en la que desea capturar.

TShark actúa como Wireshark, imprimiendo el tráfico que captura en la terminal. Usar Ctrl-C cuando quieras dejar de capturar.

Imprimir paquetes en el terminal no es el comportamiento más útil. Si queremos inspeccionar el tráfico con más detalle, podemos pedirle a TShark que lo guarde en un archivo que podamos inspeccionar más tarde. En su lugar, use este comando para volcar el tráfico a un archivo:

tshark -i # -w nombre de archivo

TShark no le mostrará los paquetes a medida que se capturan, pero los contará a medida que los capture. Puede usar la opción Archivo -> Abrir en Wireshark para abrir el archivo de captura más tarde.

Para obtener más información sobre las opciones de la línea de comandos de TShark, consulte su página de manual.

Creación de reglas de ACL de firewall

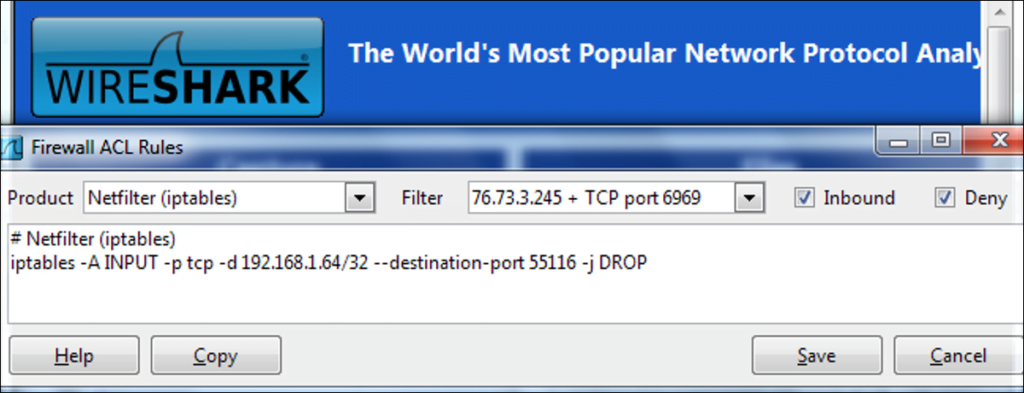

Si es un administrador de red a cargo de un firewall y utiliza Wireshark para buscar, es posible que desee tomar medidas en función del tráfico que ve, tal vez para bloquear el tráfico sospechoso. La herramienta de reglas de ACL de cortafuegos de Wireshark genera los comandos que necesitará para crear reglas de cortafuegos en su cortafuegos.

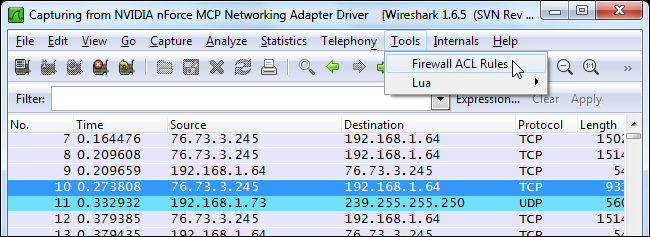

Primero, seleccione un paquete en el que desea crear una regla de firewall haciendo clic en él. Después de eso, haga clic en el menú Herramientas y seleccione Reglas de ACL de firewall.

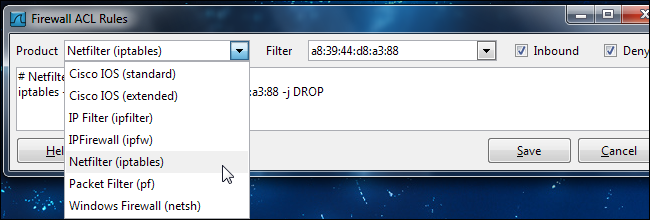

Utilice el menú Producto para seleccionar su tipo de firewall. Wireshark es compatible con Cisco IOS, varios tipos de firewalls de Linux, incluidos iptables y firewall de Windows.

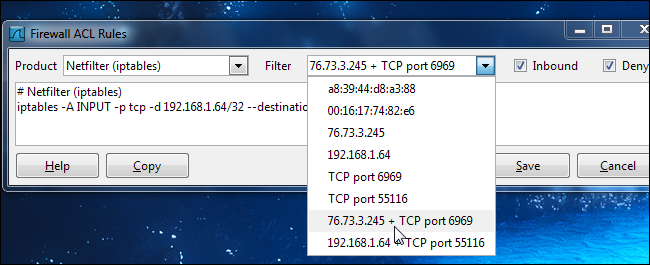

Puede utilizar el área Filtro para crear una regla basada en la dirección MAC, la dirección IP, el puerto del sistema o tanto la dirección IP como el puerto. Es posible que vea menos opciones de filtrado, dependiendo de su producto de firewall.

De forma predeterminada, la herramienta crea una regla que niega el tráfico entrante. Puede cambiar el comportamiento de la regla desmarcando las casillas Entrante o Denegado. Después de crear una regla, use el botón Copiar para copiarla y luego ejecútela en su firewall para aplicar la regla.

¿Quieres que escribamos algo específico sobre Wireshark en el futuro? Háganos saber en los comentarios si tiene alguna solicitud o idea.