Los controles ActiveX son la versión de complementos de Internet Explorer. Por ejemplo, Flash Player de Internet Explorer es un control ActiveX. Desafortunadamente, los controles ActiveX han sido una fuente importante de problemas de seguridad.

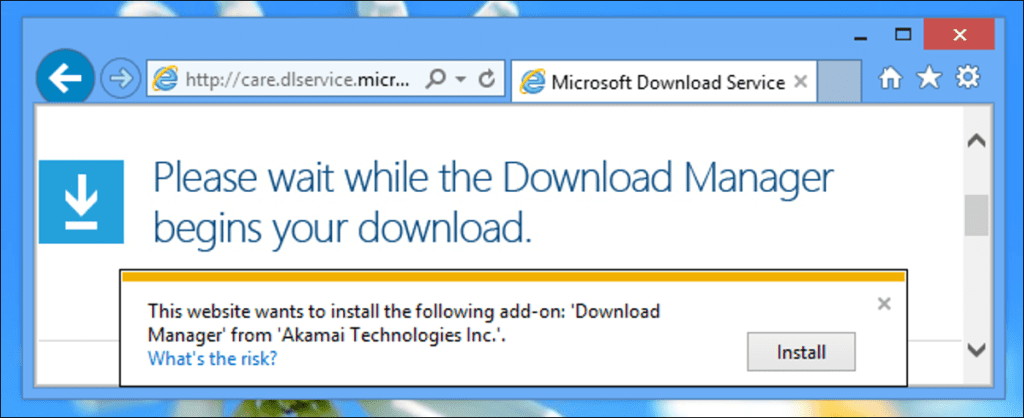

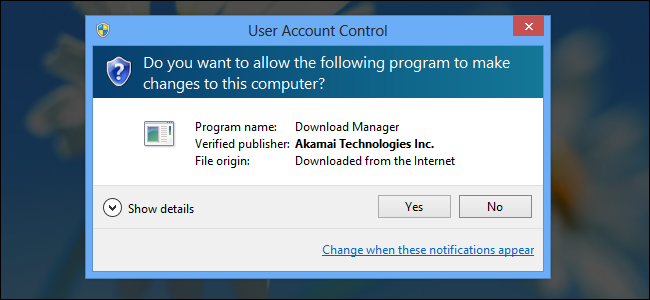

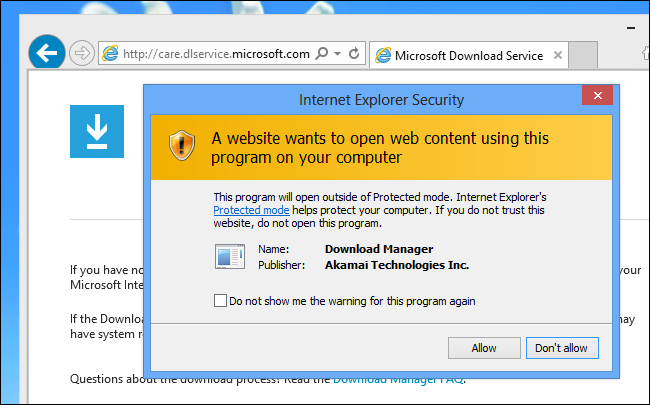

Los controles ActiveX son esencialmente software y tienen acceso a toda su computadora si decide instalarlos y ejecutarlos. Si usa Internet Explorer, los sitios web pueden solicitarle que instale controles ActiveX, y esta función puede usarse con fines malintencionados.

¿Para qué se utilizan los controles ActiveX?

Un control ActiveX es un pequeño programa para Internet Explorer, a menudo denominado complemento. Los controles ActiveX son como otros programas: no se les impide hacer cosas malas con su computadora. Podrían monitorear sus hábitos de navegación personales, instalar malware, generar ventanas emergentes, registrar sus pulsaciones de teclas y contraseñas y hacer otras cosas maliciosas.

Los controles ActiveX no son solo para Internet Explorer. También funcionan en otras aplicaciones de Microsoft, como Microsoft Office.

Otros navegadores, como Firefox, Chrome, Safari y Opera, utilizan otros tipos de complementos de navegador. Los controles ActiveX solo funcionan en Internet Explorer. Un sitio web que requiere un control ActiveX es un sitio web exclusivo de Internet Explorer.

Preocupaciones de seguridad

Debe evitar instalar controles ActiveX a menos que confíe en su fuente. Algunos controles ActiveX son normales; por ejemplo, si está utilizando Internet Explorer, probablemente haya instalado el control ActiveX de Flash Player, pero debe evitar instalar otros controles ActiveX si es posible.

Por ejemplo, si bien Oracle es una empresa confiable que no tiene como objetivo infectar su computadora (a menos que cuente la barra de herramientas Preguntar, se deslizan a través de las actualizaciones), verificar Java ActiveX tiene vulnerabilidades de seguridad y podría usarse para infectar su computadora. Cuantos más controles ActiveX instale, más sitios web podrán aprovechar sus problemas para dañar su computadora. Reduzca su superficie de ataque desinstalando controles ActiveX potencialmente vulnerables que no está utilizando.

Las versiones modernas de Internet Explorer incluyen funciones como el filtrado ActiveX, el modo protegido y «killbits» que evitan que se ejecuten los controles ActiveX vulnerables. Desafortunadamente, los controles ActiveX no son seguros por diseño y no se puede hacer nada para que sean completamente seguros.

Administrar controles ActiveX

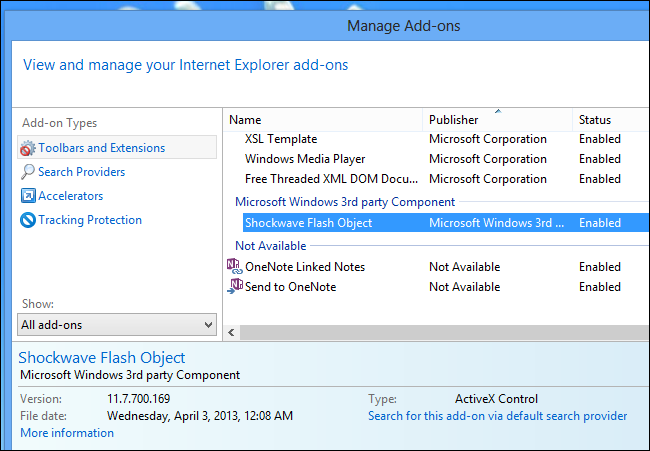

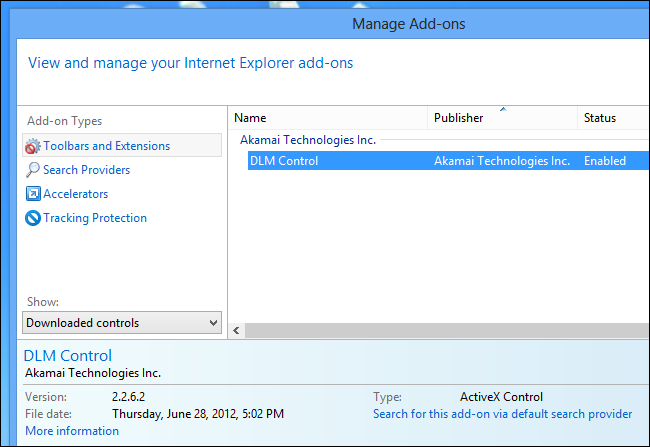

Puede ver los controles ActiveX que ha instalado haciendo clic en el menú de engranajes en Internet Explorer y seleccionando Administrar complementos. Haga clic en el cuadro debajo de Mostrar y seleccione Todos los complementos.

Es probable que tenga una variedad de controles ActiveX comunes instalados en todo el sistema, como Shockwave Flash de Adobe, Microsoft Silverlight y Windows Media Player. Puede deshabilitarlos desde aquí, pero deberá desinstalarlos del Panel de control si desea eliminarlos de su sistema.

Para ver los controles ActiveX que descargó a través del navegador, seleccione Controles descargados en el cuadro Mostrar.

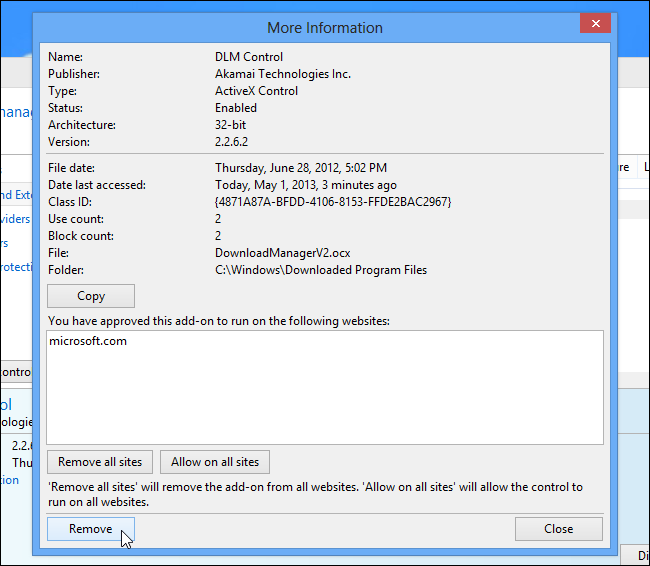

Para desinstalar un control que descargó, haga doble clic en él y haga clic en el botón Eliminar en la ventana Más información.

En resumen, los controles ActiveX son peligrosos y solo debe instalarlos si los necesita y confía en la fuente.

Por supuesto, instale el control ActiveX de Flash Player, pero si está navegando por la web y un sitio web desea instalar un control ActiveX, probablemente debería rechazar la oferta. Incluso si elige instalar un control ActiveX de una fuente confiable, probablemente debería eliminarlo cuando ya no sea necesario para reducir su superficie de ataque y mantener su computadora segura.