Crear cuentas manualmente es una molestia: solo queremos acceder a los servicios de una aplicación, no pasar cinco minutos configurando correos electrónicos, contraseñas e información básica. Es por eso que los botones «Iniciar sesión con Facebook» e «Iniciar sesión con Google» se han vuelto tan comunes en Internet.

A los usuarios les encanta esta técnica de inicio de sesión federada porque hace que la creación de cuentas sea mucho más fácil, y a los sitios web/aplicaciones les encanta porque pueden conseguir que muchos más usuarios se registren para obtener cuentas. Dado que puede crear cuentas usando Google, Facebook, Twitter, Microsoft, LinkedIn, Github, WeChat, VKontakte, Weibo y más, es probable que haya usado uno de estos servicios, pero también se preguntó brevemente si es una buena idea. Tiene razón al preguntarse: sí, es conveniente, pero hay compensaciones cuando se trata de seguridad, y es esencialmente una calle de un solo sentido en lo que respecta a la privacidad.

¿Cómo funcionan los inicios de sesión sociales?

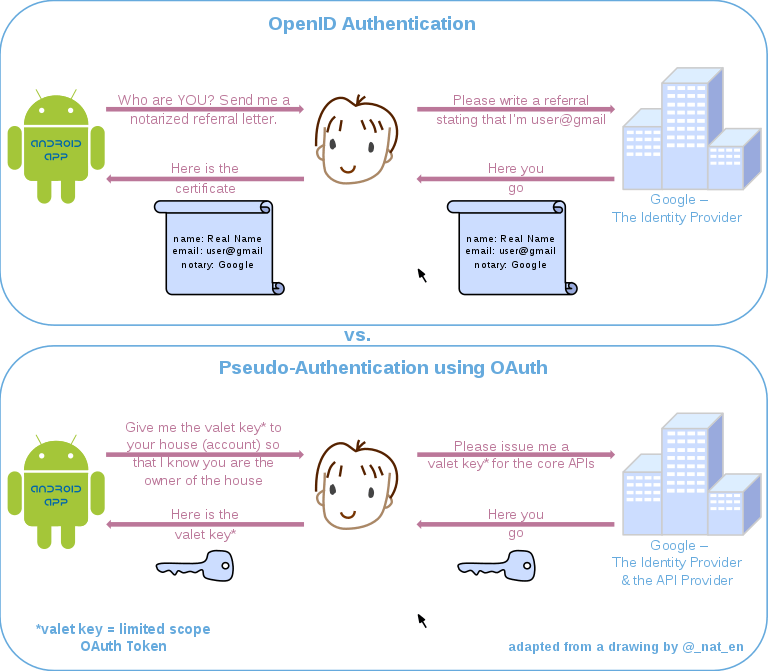

No todos los sistemas funcionan igual, pero el proceso básico es bastante universal. La mayoría de los servicios de inicio de sesión de terceros utilizan alguna combinación de los protocolos OpenID y OAuth. OpenID se ocupa de autorizar a los usuarios (iniciar sesión en Facebook confirma su identidad en el sitio que está tratando de usar), mientras que OAuth rige cómo otros sitios pueden acceder a sus datos (nombre, edad, intereses, amigos, etc.).

Hay tres actores principales involucrados en un proceso de inicio de sesión social:

- El usuario (¡ese eres tú!) que solicita acceso a una aplicación o sitio

- La App o sitio al que el usuario quiere acceder

- El Autorizador que confirma su identidad y controla el acceso a sus datos (Facebook, Google, etc.)

Un inicio de sesión social típico ocurre así:

- El usuario presiona el botón «Iniciar sesión con ____».

- La aplicación abre un enlace que le pide al usuario que inicie sesión en el sitio del autorizador. El enlace contiene información que le indica al autorizador qué sitio está realizando la solicitud.

- El Usuario ingresa su nombre de usuario y contraseña en el sitio del Autorizador, lo que significa que la Aplicación nunca ve su información.

- El autorizador genera un código de un solo uso y lo envía a la aplicación.

- Luego, la aplicación envía este código al autorizador con una solicitud de acceso a la API del autorizador.

- El autorizador valida el código y emite un token a la aplicación (normalmente con un límite de tiempo) que permite que la aplicación solicite al autorizador cierta información del usuario.

Security Pro: los inicios de sesión sociales pueden ser más seguros que los inicios de sesión con contraseña de correo electrónico

Los inicios de sesión sociales son tan seguros como las empresas que los administran, lo que, dado que son algunas de las empresas tecnológicas más grandes del mundo, los ubica en la categoría de «bastante buenos». No ve que Facebook y Google sean pirateados de izquierda a derecha, principalmente porque se preocupan mucho por su ciberseguridad e invierten mucho más en ella que su cadena minorista promedio.

Si usa un inicio de sesión federado, el sitio en el que está creando una cuenta nunca obtiene acceso a su nombre de usuario y contraseña, lo que significa que nadie puede robar su cuenta (aunque es posible que obtengan cierta información asociada).

Tampoco está ingresando sus contraseñas por todas partes, y dado que tendemos a reutilizar nuestras contraseñas con bastante frecuencia, esto es algo bueno. Probablemente no estemos siguiendo las mejores prácticas de contraseñas de todos modos, por lo que cuanto menos distribuyamos nuestra mala seguridad, mejor.

Contra de seguridad: si su inicio de sesión social falla, también lo hacen sus cuentas

Entonces, ¿qué pasa si Facebook y Google son pirateados, o si alguien simplemente logra ingresar a su cuenta? Ambas compañías han tenido problemas de datos en el pasado (Cambridge Analytica, Google+) y LinkedIn fue pirateado directamente, por lo que la gran tecnología realmente no tiene un historial del 100% aquí.

¿Podría alguien con su inicio de sesión en las redes sociales fingir que es usted en cada aplicación y sitio en el que utilizó las redes sociales para iniciar sesión? Básicamente sí. Ya sea que se trate de una brecha de seguridad en todo el sistema, una contraseña débil o malware en su computadora esperando que inicie sesión en Facebook, cualquier persona con sus credenciales de inicio de sesión puede hacerse pasar por usted en otra aplicación. Esto hace que los inicios de sesión sociales sean un único punto de falla, creando un posible efecto dominó si se viola su cuenta de autorización.

Esto significa que mucho depende de que nuestras cuentas de redes sociales se mantengan seguras. Facebook, Google y Twitter están trabajando arduamente para hacer eso, pero incluso si no cumplen con su parte, solo pueden hacer mucho si su contraseña es 123456789 (consulte estos consejos para obtener una contraseña segura) y mantiene su cuenta registrada en dispositivos compartidos o físicamente accesibles. Si usa un inicio de sesión social, debe tratarlo como la clave de cualquier cuenta a la que pueda acceder.

Ventajas de la privacidad

Esta será una sección corta porque realmente no hay beneficios de privacidad para los usuarios. Los inicios de sesión sociales no solo enviarán sus datos a quien los solicite, que es lo mínimo que esperaría, sino que casi siempre dará mucha más información personal de lo que lo haría si solo usara un correo electrónico. combo de contraseña

Contras de privacidad: todo el mundo aprende más sobre ti

Dependiendo del servicio que esté utilizando, tiene más o menos control sobre qué aplicaciones de datos pueden extraer de sus perfiles sociales. Sin embargo, es fácil dar más de lo que pretende, y las aplicaciones pueden pedir lo que quieran sabiendo que la mayoría de los usuarios probablemente elegirán «Sí» de manera predeterminada. Tus amigos, ubicación, historial de publicaciones, intereses y otra información personal podrían ser recopilados fácilmente sin que te des cuenta.

Por otro lado, recuerda que la mayoría de las empresas que te brindan servicios de inicio de sesión están muy interesadas en recopilar más datos sobre ti. Les encantaría saber qué aplicaciones está usando, con qué frecuencia las usa e incluso información más granular sobre lo que hace en ellas, y usarlas para iniciar sesión es esencialmente darles esa información directamente. No está claro exactamente cuántos datos obtienen Facebook y Google de las aplicaciones que usan sus servicios de inicio de sesión, pero si no se siente cómodo con una empresa que potencialmente sabe mucho sobre lo que está haciendo en una aplicación, es mejor no vincular su cuenta a esa empresa.

Entonces, ¿debería usar inicios de sesión sociales?

Los inicios de sesión sociales pueden ser más seguros en muchos casos, especialmente si tiene cuidado de mantener sus cuentas principales bloqueadas y no está seguro de si una aplicación o sitio tiene la mejor seguridad cibernética. En realidad, es más seguro iniciar sesión en una aplicación o sitio incompletos con un inicio de sesión social, ya que no renunciará a la contraseña que probablemente reutilice en varios sitios. No obstante, si está creando una cuenta que contiene información potencialmente confidencial en un servicio bien protegido, su mejor opción es una combinación sólida de correo electrónico y contraseña.

En cuanto a la privacidad, es una decisión personal. Si no desea que la aplicación sepa más sobre usted de lo que necesita, no inicie sesión con Facebook. Esto es igualmente válido en la otra dirección: no use un autorizador de terceros a menos que se sienta cómodo con que ese tercero recopile algunos datos adicionales sobre usted.

Créditos de la imagen: Icono de privacidad de usuario, Protección de Celulares Smartphone Ciberseguridad, Iconos de mezcla de redes sociales 3D