Probablemente haya oído hablar de virus informáticos, malware, caballos de Troya y muchos otros nombres que sabe que pueden causar grandes daños a su computadora. Sin embargo, es posible que no sepas realmente las diferencias entre todos y cada uno de ellos. Con tantos tipos diferentes de amenazas de seguridad, puede ser confuso para el profano que la forma más fácil es clasificar todo como «virus». En este artículo, discutiremos y explicaremos los diferentes tipos de amenazas de seguridad en la Web, cómo evitar este tipo de amenazas y cómo eliminarlas si se abren paso en su computadora.

Malware

Malware es la abreviatura de software malicioso. Eso significa que cualquier tipo de software que pueda dañar su computadora, incluidos los que analizamos a continuación, se considera malware.

Virus

El virus es un programa de software que se replica a sí mismo e infecta todas las computadoras a las que se conecta. Por lo general, los virus deben ejecutarse a través de la ejecución automática, el inicio del sistema o manualmente por parte del usuario. Las fuentes más comunes de infecciones de virus son las unidades USB, Internet y los archivos adjuntos en sus correos electrónicos. Debe usar un buen antivirus todo el tiempo en su sistema para salvarse de los virus.

Para evitar que el virus se propague desde su unidad USB, debe asegurarla antes de usarla en su propia computadora.

software espía

Como su nombre lo indica, el software espía roba su información de la computadora y se la envía a su creador. Parte de la información capturada por el spyware incluye detalles de tarjetas de crédito, sitios web visitados y sus credenciales de inicio de sesión, cuentas de correo electrónico, etc.

El software espía no dañará su sistema. La mayoría de las veces, ni siquiera notarás su existencia. Lo bueno es que la mayoría de los programas antivirus modernos también incluyen un programa antispyware, por lo que no es necesario que instale un programa antispyware adicional para proteger su computadora. Alternativamente, también puede usar un software anti-spyware dedicado como Spybot busca y destruye, consciente de los anuncios, Súper Antispyware etc.

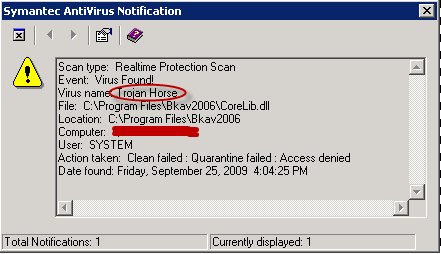

Troyanos/puertas traseras

Los troyanos son una de las amenazas más dañinas para una computadora. El troyano es un código malicioso oculto dentro de otro software aparentemente útil, pero se conectará en secreto al servidor malicioso en segundo plano sin su conocimiento. Los troyanos generalmente se usan para tomar el control completo de la computadora.

Si su computadora se infecta con un troyano, debe desconectarla de Internet y no volver a conectarse hasta que el troyano se elimine por completo.

La mayoría de los firewalls de salida podrán detectar las actividades sospechosas de un troyano. Firewall de Windows es un cortafuegos muy básico, debe optar por un cortafuegos avanzado como Alarma de zona y TinyWall.

Solo recuerda que los troyanos no pueden instalarse automáticamente como los virus. Deben ser instalados por el usuario. Debe tener mucho cuidado al instalar o ejecutar cualquier programa. Ejecute solo aquellos en los que confíe.

Si se infecta con un troyano, puede utilizar Herramienta antimalware Malwarebytes para buscar y eliminar la amenaza.

publicidad

El adware publicará anuncios en la computadora que el usuario puede o no cerrar/deshabilitar. El adware no es dañino, pero seguirá mostrando anuncios en la computadora, lo que puede ser bastante molesto.

El adware generalmente se incluye con aplicaciones legítimas. La mejor manera de evitar que ingresen a su computadora es vigilar de cerca los elementos marcados para cada instalación de la aplicación. Hoy en día, la mayoría de los programas publicitarios se instalan como barras de herramientas en sus navegadores. La desinstalación de las barras de herramientas eliminará los programas publicitarios. También puedes usar eliminador de barra de herramientas múltiple para eliminar varias barras de herramientas a la vez.

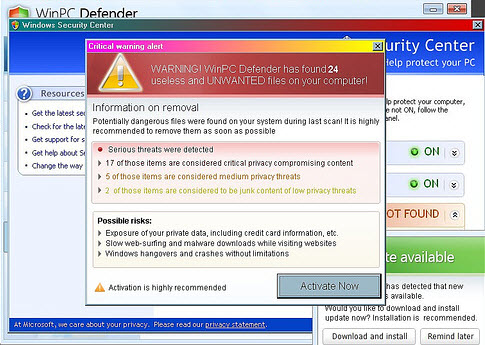

Scareware/Ransomware/Aplicaciones no autorizadas

La aplicación Scareware se hará pasar por una aplicación legítima y asustará al usuario para que compre algo inútil. El disfraz más común es el software antivirus, donde “detecta” que su computadora está infectada con muchos virus. Cuando intente eliminar los virus a través del scareware, le pedirá que compre la versión completa antes de que pueda «limpiar» el sistema.

La mayoría de los programas antivirus gratuitos y legítimos no le pedirán que compre la versión completa para eliminar los virus. Si un software solicita tales actualizaciones pagas, lo más probable es que sea una aplicación de scareware. Algunos ejemplos de scareware son Microsoft Security Essentials Pro 2013, Windows Virtual Firewall, Internet Security 2012, etc.

gusanos

Los gusanos son los tipos de amenazas informáticas más dañinos, especialmente para las computadoras conectadas en una red. Por lo general, hacen uso de lagunas de seguridad en una red para colarse dentro de cada computadora en la red sin la intervención del usuario. Pueden (potencialmente) destruir todas las computadoras en la red en unos pocos minutos.

La principal diferencia entre un virus y un gusano es que el gusano se replica a sí mismo desde la red y es un programa independiente por sí mismo, mientras que los virus pueden propagarse a través de otros medios, como medios extraíbles, y pueden adjuntarse a otros programas y ejecutables para ocultar y ejecutar automáticamente tras la ejecución del programa. Algunos ejemplos bien conocidos de gusanos son los famosos gusanos “Iloveyou” y “conficker”.

Si tu red está plagada de gusanos, debes desconectar todos los equipos de la red, escanear todos y cada uno de ellos con un buen software antivirus. Solo vuelva a conectarlos a la red cuando esté seguro de que se han eliminado todos los rastros de gusanos, de lo contrario, el gusano se replicará nuevamente y todo el ciclo se reiniciará.

Explotación/Vulnerabilidad/Defecto/Agujero de seguridad/Error

Una vulnerabilidad es una debilidad que ha dejado el desarrollador del software sin saberlo y un exploit es un truco que ataca la vulnerabilidad. No importa qué tan bien esté codificado un software, seguramente tendrá errores y agujeros de seguridad. La única forma de evitar las vulnerabilidades es mantener el sistema y el software actualizados, o cambiar a otro software que no tenga la vulnerabilidad.

Mantenerse a salvo de todas las amenazas

Se aplican las mismas viejas reglas:

- Mantenga siempre su sistema actualizado y asegúrese de tener las últimas versiones de todo el software instalado.

- Tenga siempre un buen antivirus en tiempo real para proteger su sistema

- Tenga siempre un buen firewall que pueda funcionar tanto con el tráfico saliente como con el entrante. Vigile el flujo de tráfico desde y hacia su computadora a través del firewall.

- Tenga cuidado al abrir sitios web, enlaces y archivos adjuntos sospechosos en el correo electrónico.

- Evite el uso de software pirateado.

Y por último, siempre haga una copia de seguridad de su computadora con regularidad.

¿Me perdí algo? Comentarios abajo.

Credito de imagen: virus, BKAV se detecta como malware, Malware, Enfoque de seguridad informática de virus como fondo