Incluso si sabe que necesita proteger su red Wi-Fi (y lo ha hecho antes), probablemente encuentre todos los acrónimos del protocolo de seguridad un poco confusos. Siga leyendo mientras destacamos las diferencias entre protocolos como WEP, WPA y WPA2, y por qué es importante saber qué acrónimo está aplicando en su red Wi-Fi doméstica.

¿Que importa?

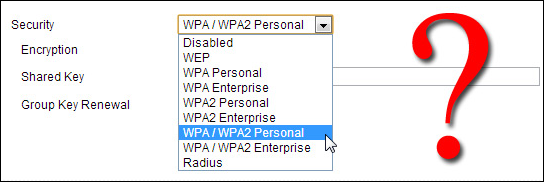

Hizo lo que le dijeron que hiciera, inició sesión en su enrutador después de comprarlo y enchufarlo por primera vez, y estableció una contraseña. ¿Qué importa el pequeño acrónimo junto a su protocolo de seguridad elegido? Resulta que importa mucho. Al igual que con todos los estándares de seguridad, el aumento de la potencia de las computadoras y las vulnerabilidades expuestas han puesto en riesgo los estándares de Wi-Fi más antiguos. Es su red, son sus datos y, si los hay. puerta que vendrá a llamar la policía. Comprender las diferencias entre los protocolos de seguridad e implementar lo más avanzado que puede admitir su enrutador (o actualizarlo si no puede admitir los estándares de seguridad actuales) es la diferencia entre ofrecer a otra persona un acceso fácil a su red doméstica y no.

WEP, WPA y WPA2: seguridad Wi-Fi a través de los siglos

Desde finales de la década de 1990, los protocolos de seguridad Wi-Fi se han sometido a múltiples actualizaciones, con una total desaprobación de los protocolos más antiguos y una revisión importante de los protocolos más nuevos. Un recorrido por la historia de la seguridad Wi-Fi sirve para resaltar tanto lo que hay ahora como por qué debería evitar los viejos estándares.

Privacidad equivalente por cable (WEP)

La privacidad equivalente por cable (WEP) es el protocolo de seguridad Wi-Fi más utilizado en el mundo. Esta es una función de la antigüedad, la compatibilidad con versiones anteriores y si aparece primero en los menús de selección de protocolo de muchos paneles de control de enrutadores.

WEP fue ratificado como estándar de seguridad Wi-Fi en septiembre de 1999. Las primeras versiones de WEP no eran particularmente poderosas, incluso en el momento de su publicación, porque las restricciones de EE. UU. A la exportación de diversas tecnologías criptográficas han llevado a los fabricantes a restringir sus dispositivos . Solo cifrado de 64 bits. Cuando se levantaron las restricciones, se aumentó a 128 bits. A pesar de la introducción de WEP de 256 bits, 128 bits sigue siendo una de las implementaciones más comunes.

A pesar de las revisiones del protocolo y el aumento de los tamaños de las claves, con el tiempo se han descubierto muchos agujeros de seguridad en el estándar WEP. A medida que aumentaba la potencia informática, era cada vez más fácil aprovechar estas lagunas. Ya en 2001, circularon exploits de prueba de concepto y en 2005 el FBI hizo una demostración pública (en un esfuerzo por crear conciencia sobre las debilidades de WEP) en la que descifraron contraseñas WEP en minutos utilizando software disponible de forma gratuita.

A pesar de varias mejoras, soluciones y otros intentos de fortalecer el sistema WEP, sigue siendo muy vulnerable. Los sistemas que dependen de WEP deben actualizarse o, si las actualizaciones de seguridad no son una opción, reemplazarse. La Wi-Fi Alliance retiró oficialmente WEP en 2004.

Acceso protegido Wi-Fi (WPA)

El acceso protegido Wi-Fi (WPA) fue la respuesta directa y el reemplazo de Wi-Fi Alliance a las vulnerabilidades cada vez más evidentes del estándar WEP. WPA se adoptó oficialmente en 2003, un año antes de que se retirara oficialmente WEP. La configuración WPA más común es WPA-PSK (clave precompartida). Las claves utilizadas por WPA son de 256 bits, un aumento significativo sobre las claves de 64 y 128 bits utilizadas en el sistema WEP.

Algunos de los cambios significativos implementados con WPA incluyeron verificaciones de integridad de mensajes (para determinar si un atacante había capturado o modificado paquetes transmitidos entre el punto de acceso y el cliente) y el Protocolo de integridad de clave temporal (TKIP). TKIP utiliza un sistema de claves por paquetes que era drásticamente más seguro que el sistema de claves fijas utilizado por WEP. El estándar de cifrado TKIP fue reemplazado posteriormente por el estándar de cifrado avanzado (AES).

A pesar de la mejora significativa en WPA sobre WEP, el fantasma de WEP atormentaba a WPA. TKIP, un componente central de WPA, fue diseñado para implementarse fácilmente a través de actualizaciones de firmware en dispositivos habilitados para WEP existentes. Como tal, tuvo que reciclar ciertos elementos utilizados en el sistema WEP que, a largo plazo, también fueron explotados.

Se ha demostrado que WPA, al igual que su predecesor WEP, es vulnerable a la intrusión a través de pruebas de concepto y demostraciones públicas aplicadas. Curiosamente, el proceso por el cual WPA se viola normalmente no es mediante un ataque directo al protocolo WPA (aunque dichos ataques se han demostrado con éxito), sino mediante ataques a un sistema adicional que se ha implementado con WPA: configuración protegida de Wi-Fi ( WPS), que fue diseñado para facilitar la conexión de dispositivos a puntos de acceso modernos.

Acceso protegido Wi-Fi II (WPA2)

WPA, desde 2006, ha sido reemplazado oficialmente por WPA2. Uno de los cambios más significativos entre WPA y WPA2 es el uso obligatorio de algoritmos AES y la introducción de CCMP (Modo de contador de cifrado con protocolo de código de autenticación de mensajes de cadena de bloques) como reemplazo de TKIP. Sin embargo, TKIP todavía se conserva en WPA2 como un sistema de respaldo y para la interoperabilidad con WPA.

Actualmente, la principal vulnerabilidad de seguridad del sistema WPA2 actual es oscura (y requiere que el atacante ya tenga acceso a la red Wi-Fi segura para acceder a ciertas claves y luego perpetuar un ataque contra otros dispositivos en la red). Como tal, las implicaciones de seguridad de las vulnerabilidades WPA2 conocidas se limitan casi por completo a las redes corporativas y merecen poca o ninguna consideración práctica cuando se trata de la seguridad de la red doméstica.

Desafortunadamente, la misma vulnerabilidad que es el mayor agujero en la armadura WPA, el vector de ataque de configuración protegida Wi-Fi (WPS), permanece en los puntos de acceso modernos habilitados para WPA2. Aunque ingresar a una red segura WPA / WPA2 usando esta vulnerabilidad requiere entre 2 y 14 horas de esfuerzo sostenido con una computadora moderna, sigue siendo una preocupación de seguridad legítima. WPS debe estar deshabilitado y, si es posible, el firmware del punto de acceso debe actualizarse a una distribución que ni siquiera sea compatible con WPS para que el vector de ataque se elimine por completo.

Historial de seguridad de Wi-Fi adquirido; ¿Ahora que?

En este punto, se siente un poco presumido (porque está utilizando con confianza el mejor protocolo de seguridad disponible para su punto de acceso Wi-Fi) o un poco nervioso (porque eligió WEP porque estaba en la parte superior de la lista). Si está en el último campamento, no se preocupe; te tenemos cubierto.

Antes de brindarle una lista de lectura adicional de nuestros principales artículos de seguridad Wi-Fi, aquí está el curso intensivo. Esta es una lista básica que clasifica los métodos de seguridad Wi-Fi actuales disponibles en cualquier enrutador moderno (posterior a 2006), clasificados de mejor a peor:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (TKIP existe como método alternativo)

- WPA + TKIP

- WEP

- Red abierta (sin seguridad en absoluto)

Idealmente, apagará la Configuración protegida Wi-Fi (WPS) y configurará su enrutador para que sea WPA2 + AES. Todo lo demás en la lista es un paso menos que ideal a partir de eso. Una vez que llega a WEP, su nivel de seguridad es tan bajo que es tan efectivo como una cerca de alambre.

Si todos estos pensamientos sobre la seguridad y el cifrado de Wi-Fi le interesan sobre otros consejos y técnicas que puede implementar fácilmente para proteger aún más su red de Wi-Fi, su siguiente paso debería ser navegar por los artículos How-To Geek.

Armado con un conocimiento básico de cómo funciona la seguridad Wi-Fi y cómo puede mejorar y actualizar aún más su punto de acceso a la red doméstica, estará bien sentado con una red Wi-Fi ahora segura.