A medida que las personas se vuelven más conscientes de cómo funciona el malware, los desarrolladores maliciosos han tenido que mejorar su juego para engañar a las personas para que descarguen sus cargas útiles. Uno de los métodos más interesantes que ha surgido en los últimos días es un tipo de malware que comienza cambiando el funcionamiento de un acceso directo en el escritorio para que ejecute un archivo. ¡Es un vector de ataque muy interesante que la gente definitivamente debería tener en cuenta en el futuro!

Cómo funcionan los accesos directos de escritorio

Para comprender cómo funciona el malware, primero debemos desglosar qué es un acceso directo. Si instala una pieza de software en su PC, generalmente se coloca en una carpeta como Archivos de programa. Cuando desee acceder a él, debe ejecutar el archivo ejecutable dentro de la carpeta del software dentro de Archivos de programa. ¡Tener que navegar a través de una red de carpetas cada vez que desea ejecutar un software es una verdadera tarea! Afortunadamente, se crearon atajos para ayudar a acelerar el proceso.

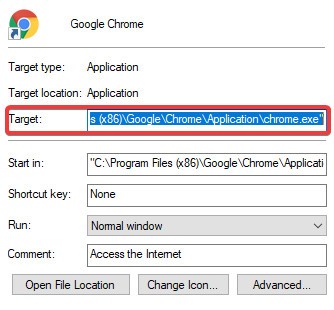

Los accesos directos son tal como su nombre lo indica: un acceso directo a la página de inicio del ejecutable en su computadora. Cuando hace doble clic en un acceso directo, entra en las carpetas y ejecuta el ejecutable por usted, por lo que no necesita hacer ningún trabajo. Puede ver qué se activará un acceso directo haciendo clic con el botón derecho en él, haciendo clic en «Propiedades» y mirando en el cuadro «Objetivo».

Cómo funciona el ataque

Esta cepa particular de ataque comienza su vida como una macro de Word. De alguna manera habrás descargado un documento en ruso con una foto de una casa, pero en teoría, esta macro se podría poner en cualquier documento.

Imagen del documento infectado de Tendencia Micro.

Una vez que se activa la macro, el malware busca accesos directos específicos en el escritorio. Esto incluye Chrome, Firefox, Internet Explorer, Opera y Skype. Una vez que encuentra uno, descarga un archivo ejecutable malicioso y luego cambia el destino del acceso directo que encontró para apuntar al archivo malicioso.

Cuando el usuario hace doble clic en el acceso directo infectado, termina ejecutando el objetivo infectado y se descarga más código malicioso. Parte del código incluye la configuración de Ammyy Admin, un software de escritorio remoto que los desarrolladores de malware usan maliciosamente para obtener el control de las computadoras de las personas. También recopila información del sistema y la envía por correo electrónico al atacante.

Cómo detenerlo

¡Por supuesto, revisar constantemente los accesos directos de su escritorio en busca de objetivos alterados no es lo ideal! La mejor defensa aquí es no descargar documentos dudosos, y mucho menos ejecutar macros a partir de ellos. Siempre verifique dos veces que el documento que está descargando provenga de una buena fuente.

Por supuesto, esto puede ser el comienzo de algo más grande a medida que las personas asuman este nuevo vector de ataque. En este caso, es de esperar que un antivirus potente detecte los ejecutables maliciosos que se están instalando y le advierta de ellos antes de que puedan causar algún daño. Hay muchos antivirus gratuitos disponibles que hacen un trabajo estelar al proteger su PC a pesar de su precio inexistente.

Eliminar el malware de acceso directo

La perspectiva de que los accesos directos de su escritorio se transformen repentinamente en activadores de malware puede ser angustiante, pero, en primer lugar, introducir el malware en su sistema implica muchos pasos que, en general, nunca deben realizarse. Ahora sabe cómo esquivar este ataque y puede mantenerse al tanto en el futuro en caso de que regrese.

¿Cómo te sientes acerca de este vector de ataque de malware? ¿Te preocupa? Háganos saber a continuación.

Credito de imagen: Escritorio – antes