Internet puede ser un lugar aterrador en estos días. Si bien a menudo se puede utilizar para el bien, como proporcionar a las personas trabajos remotos y socorristas para las personas discapacitadas varadas en sus hogares, también puede sacar a relucir lo peor de la sociedad, decidida a explotar la bondad de las personas.

Ya sea que alguien intente hackear sus cuentas en línea, enviarle un correo electrónico con un enlace de phishing para obtener los detalles de su tarjeta de crédito o hacer que su computadora sea desactivada por ransomware, existen riesgos al conectarse.

Pero al igual que con la seguridad fuera de línea, también puede protegerse de los piratas informáticos en línea siguiendo precauciones razonables. Obviamente, esto no es garantía de que no suceda nada, pero lo hará mucho más difícil para el pirata informático oportunista.

Refuerce sus contraseñas y use un administrador de contraseñas

La primera lección de seguridad informática es SIEMPRE buenas contraseñas. Lamentablemente, mucha gente escucha esto, luego se apaga y vuelve a ver Netflix de forma compulsiva. Usuarios de Internet cuya contraseña es 1 2 3 4 5 o la contraseña.

Debes tener una contraseña:

- Lo cual de ninguna manera está relacionado contigo. Esto significa no usar su fecha de nacimiento, el nombre de su cónyuge, mascota, padres, hermanos, etc.

- Que es una combinación de letras mayúsculas, minúsculas, números y caracteres especiales (signo de exclamación, subrayado, corchetes, etc.). 1 2 3 4 5 es obviamente terrible, pero @ X @ 3SqlH # es perfecto. Lo ideal es cambiar la contraseña cada 30 a 45 días. Agréguelo a su calendario.

- Asegúrese de que la cuenta le notifique por correo electrónico o mensaje de texto si se cambia la contraseña. Busque en la configuración de la cuenta. Si se cambia la contraseña sin su conocimiento o consentimiento, trátela inmediatamente. No se diga a sí mismo que lo hará más tarde.

- No use la misma contraseña para todas las cuentas en línea. Además, intente abrir varias cuentas de correo electrónico desechables y no utilice el mismo correo electrónico para todas las cuentas. La clave es mantener las cuentas separadas entre sí en caso de una filtración masiva de datos.

- En las opciones de recuperación de contraseña, agregue respuestas falsas a las preguntas de recuperación. Entonces, cuando te pregunte dónde naciste, di «en un hospital». Si te pide tu primera dirección, di «una casa grande y bonita». Solo recuerde las respuestas incorrectas para que pueda acceder a la cuenta más tarde si es necesario.

- El consejo principal es utilizar un administrador de contraseñas. Nuestra recomendación es KeePass, pero aquí hay algunas recomendaciones más sólidas del administrador de contraseñas.

Utilice una aplicación de autenticación de 2 factores, no códigos SMS

Además de una contraseña segura, también debe habilitar la autenticación de 2 factores (si el sitio web en cuestión lo admite – siempre hay más subiendo a bordo).

No recomendaría la opción de mensaje SMS como opción predeterminada. Simplemente porque algunos piratas informáticos pueden falsificar su número de teléfono celular e interceptar los SMS. Puede mitigar el riesgo hasta cierto punto al no publicar su número de teléfono móvil en línea.

Recientemente escribí sobre la configuración de Google Authenticator, y hace algún tiempo también hablé YubiKey, otro método 2FA. Por lo tanto, simplemente les remito a estos artículos.

Utilice una red privada virtual y fuerce el cifrado de todas las URL

Trate de no utilizar redes wifi públicas a menos que sea absolutamente imprescindible. Son muy inseguros y puede hacer que alguien ingrese fácilmente la información de inicio de sesión de su cuenta con una herramienta de rastreo de redes. Pero si es absolutamente necesario utilizar el wifi de Starbucks, hay varias cosas que puede hacer para mitigar el riesgo.

- Utilice una extensión para varios navegadores, desarrollada por Electronic Frontier Foundation, llamada HTTPS en todas partes. Como sugiere el nombre, esto obliga a todos los sitios que visita a acceder a la versión HTTPS cifrada. Esto hace imposible que un rastreador de redes como Wireshark muestre la información de inicio de sesión que ingresa en un sitio.

- Lo segundo que debe hacer es usar un Red privada virtual (VPN). Esto oculta su dirección IP y redirige todo su tráfico web a través de los servidores de la compañía VPN, haciendo que parezca que está en otro país.

Nosotros recientemente los de perfil bajo que deberías considerar seriamente, así como lo mejor para Mac y iOS. Hagas lo que hagas, no uses un servicio gratuito.

Configurar un cortafuegos, un comprobador de virus y un comprobador de malware

Los cortafuegos pueden ser bastante difíciles de configurar porque todo el tráfico web entrante y saliente se cierra y debe establecer «reglas» para cada uno de ellos. Pero a la larga, vale la pena.

Los usuarios de MacOS tienen un firewall instalado automáticamente en su sistema (vaya a Configuración -> Seguridad y privacidad -> Cortafuegos Encenderlo). Los usuarios de Windows también el firewall de Windows integrado. También hay varias opciones de terceros, cada una con distintos grados de reputación.

Escanee constantemente su computadora con un verificador de virus / malware y asegúrese siempre de haber descargado las últimas actualizaciones. A continuación, se muestran algunos escáneres de virus y malware para Windows y Los usuarios de Mac pueden ver esta lista.

Verifique las URL y los archivos antes de hacer clic en ellos

¿Cuántos correos electrónicos recibe cada día que dicen ser de su banco, Paypal o Amazon? Todos intentarán parecer correos electrónicos reales de estos lugares (a pesar de los errores tipográficos), y TODOS le dirán que sus datos de contacto se han visto comprometidos, y dado que son personas tan amables y serviciales, aquí hay una contraseña de enlace de restablecimiento que usted puede hacer clic.

Pero, obviamente, el enlace de restablecimiento de contraseña conduce a un sitio falso y una vez que ingresa la contraseña anterior, lo obtienen. Entonces…

- No haga clic en ningún enlace contenido en correos electrónicos. En su lugar, abra su navegador, vaya directamente al sitio web escribiendo la URL del sitio web e inicie sesión de la manera habitual. No asuma que el correo electrónico es seguro, incluso si es de un amigo. Es posible que otra persona haya falsificado su dirección de correo electrónico.

- No haga clic en URL cortas (como TinyURL), porque no sabe adónde conducen esos enlaces. Si necesita hacer clic en alguno de estos enlaces, ejecútelo a través de un Expansor de URL primero. Te dirá el destino real del enlace.

- Antes de hacer clic en un enlace, coloque el cursor sobre él y luego busque en la esquina inferior izquierda del navegador donde se muestra el enlace. ¿Coinciden las dos URL? Apuesto a que no.

- Tenga mucho cuidado con los archivos en el formato exe, zip, rar, iso, o lo que sea un script del sistema operativo. Pero otros formatos no son inmunes. Ejecute todos los archivos y enlaces de descarga a través de VirusTotal primero.

- Asegúrese de que la «ejecución automática» y la «reproducción automática» estén desactivadas en Windows para evitar que los virus de la unidad flash USB se inicien automáticamente.

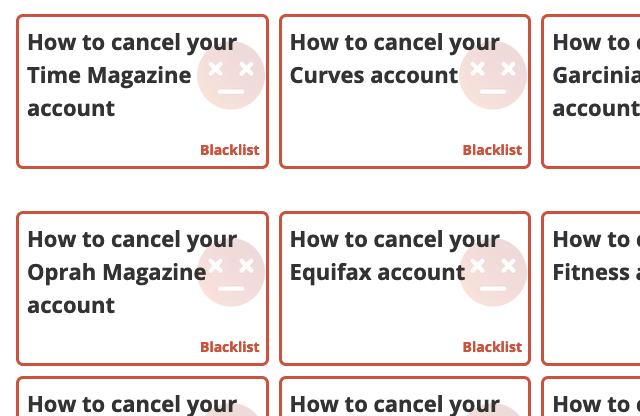

Detenga todas las cuentas en línea inactivas e innecesarias

Cuando un pirata informático tiene sus credenciales de inicio de sesión para un sitio, comenzará a ver en qué otros sitios se encuentra para ver si las mismas credenciales de inicio de sesión también funcionan allí. Por lo tanto, además de no reutilizar las contraseñas, también debe cerrar las cuentas en línea que ya no necesite.

Muchos lugares hacen que sea extremadamente difícil, si no imposible, cerrar una cuenta. Pero puede obtener enlaces directos a las opciones de cierre de la cuenta buscando en Cuenta asesina.

Utilice tarjetas de crédito y tarjetas de regalo desechables.

Una de las formas más comunes en que un pirata informático roba personas es que le roben los datos de su tarjeta de crédito durante una violación de datos. Nuevas tiendas de comercio electrónico están apareciendo todo el tiempo y, por lo tanto, cuanto más use su tarjeta de crédito para una compra en línea, más posibilidades hay de que ese número de tarjeta de crédito termine comprometido.

Además de asegurarse de que el sitio web en el que está comprando tenga un enlace HTTPS, también debe considerar el uso de tarjetas de crédito y tarjetas de regalo desechables de un solo uso. Las tarjetas de regalo se pueden encontrar en las tiendas locales y pueden ser para algo como recargar su saldo de iTunes o pagar su factura de Netflix.

Saphia presentó recientemente 5 servicios de tarjetas de crédito desechables de buena reputación, siendo Revolut uno de los mejores.

Conclusión

La lista anterior no es exhaustiva, pero si recién está comenzando su búsqueda para asegurar su presencia en línea y protegerse de los piratas informáticos en línea, estas sugerencias son el mejor lugar para comenzar.