La seguridad y la privacidad en Internet son dos temas que aparecen con frecuencia en las noticias. Aquellos usuarios de Internet que usan el protocolo BitTorrent para compartir archivos quizás sean más conscientes que otros de estos problemas de seguridad y privacidad. Muchas agencias gubernamentales, grupos de intereses especiales, corporaciones y piratas informáticos con intenciones maliciosas monitorean las descargas de torrents y buscan personas para atrapar, demandar o atacar.

Debido a esta realidad, es importante que quienes comparten archivos torrent encuentren formas de protegerse de litigios, enjuiciamientos, modificación del ancho de banda y malware. Los siguientes consejos deberían ayudarlo a que su experiencia con torrent sea más segura, privada y segura.

Descargo de responsabilidad: La descarga de medios con derechos de autor sin el permiso del propietario es ilegal en algunos países. Bajo ninguna circunstancia, este artículo pretende fomentar la actividad ilegal, y no hay garantías de que esta información lo protegerá de cualquier acción legal.

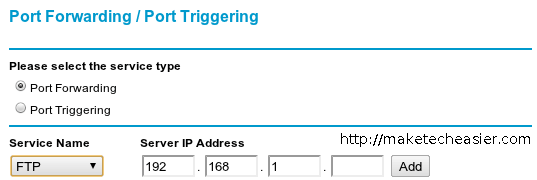

1. Reenvío de puertos

Cada enrutador moderno tiene alguna forma de reenvío de puertos que puedes usar para tu cliente bittorrent. Con él, puede eludir los ISP que pueden bloquear puertos torrent comunes o limitar su uso de ancho de banda. Con el reenvío de puertos, podría, por ejemplo, reenviar su tráfico de BitTorrent a través del puerto web estándar (80). Algunos clientes de torrent también admiten la asignación aleatoria de puertos para que usen uno diferente cada vez que los inicie.

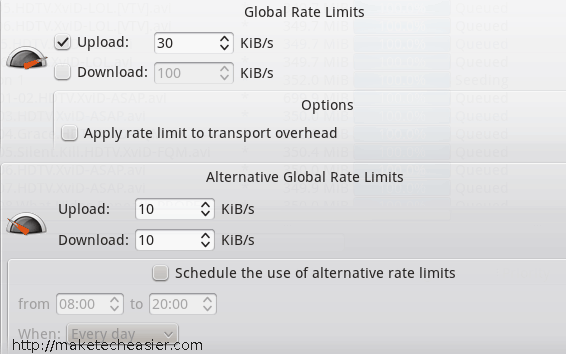

2. Limite las descargas y cargas

Dado que muchos ISP ahora limitan la cantidad de ancho de banda que puede consumir dentro de un mes (o incluso en ciertos momentos del día), es importante no dejar que la carga y descarga de torrents quede sin control. A los clientes de torrent les gusta qBittorrent tienen funciones que le permiten limitar el número, la velocidad e incluso la hora del día en que se permiten las descargas.

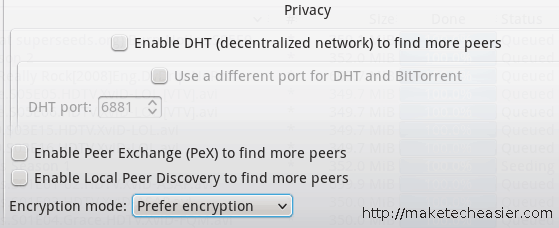

3. Cifrado

Cifrado se trata de privacidad. No hay razón para que nadie, ni siquiera su ISP, sepa exactamente qué sitios está visitando o qué archivos está descargando. La mayoría de los clientes de torrent admiten algún tipo de cifrado para los datos y/o la información del encabezado. Es importante tener en cuenta que el cifrado no enmascarará su dirección IP, por lo que cualquier persona que espíe el torrente (es decir, que esté conectado activamente al rastreador) sabrá que lo está descargando, pero cualquiera que intente espiar su tráfico de Internet en general no lo sabrá. capaz de ver lo que estás haciendo.

4. Listas de filtros

Hay muchas organizaciones que son conocidas por sus intentos de espionaje o maliciosos. Con un Lista de filtros de IP, puede bloquearlos por completo para que no se conecten con usted como compañeros, eliminando así cualquier posibilidad de que lo supervisen y lo atrapen en el acto de descargar algo. Esto también puede ayudar a reducir la posibilidad de que se conecte a un compañero que envíe datos dañinos o malware.

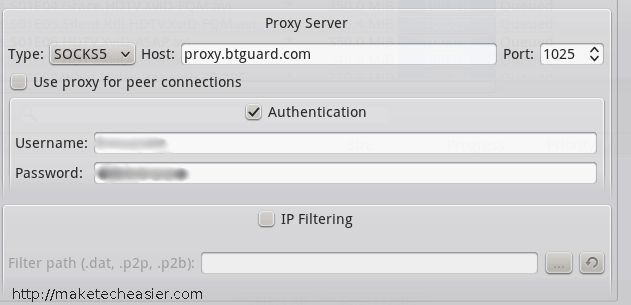

5. Proxy o VPN

De todas las medidas de seguridad de la lista, esta es, con diferencia, la más eficaz. Al enrutar su tráfico de torrents a través de un proxy o VPN, puedes esconderte completamente del mundo exterior. Usado en combinación con las otras herramientas en esta lista, su descarga de torrent será virtualmente encubierta. Los proveedores de proxy generalmente cobran una tarifa de suscripción y le pedirán que descargue un cliente bittorrent especialmente configurado o reconfigure el suyo para usar su proxy (a menudo utilizando un protocolo SOCKS5).

Su privacidad, sin embargo, es tan segura como la empresa que ofrece el servicio. Si están bajo investigación o están dispuestos a vender su información, es posible que el uso de sus servicios no le ayude en absoluto. Por lo tanto, es una buena idea preguntar e investigar antes de usar un servicio proxy o VPN.

Privacidad y seguridad

Los medios a menudo asocian BitTorrent con el intercambio ilegal de archivos, pero existen numerosas organizaciones legítimas, desde desarrolladores de distribución de Linux hasta redes de entrega de contenido (CDN), que utilizan la tecnología bittorrent. Además, muchos distribuidores de medios gratuitos que usan licencias abiertas, como Creative Commons, usan bittorrent para ayudar a reducir sus costos de ancho de banda.

Con un poco de esfuerzo, puede usar las herramientas mencionadas anteriormente para recuperar su derecho a descargar y compartir contenido y software legítimos, al mismo tiempo que mantiene su privacidad y seguridad.