Su teléfono inteligente no es diferente de cualquier otra computadora de uso general. Es decir, las personas con intenciones maliciosas pueden explotarlas para robar su información o beneficiarse de ella a sus expensas.

Ya sea que se trate de espionaje, robo de su dinero o victimización general, un teléfono inteligente no seguro puede ser una receta para la miseria. Aquí se explica cómo bloquear a los piratas informáticos desde su teléfono.

Mantenga su teléfono (y sus aplicaciones) actualizados

Cuando su teléfono le indique que hay una actualización importante, ¡instálela! En estos días, se lanzan con frecuencia pequeñas actualizaciones de seguridad para teléfonos iOS y Android. Por lo general, estos son parches que corrigen exploits recién descubiertos. El lanzamiento del parche también indica la existencia del exploit en el mundo, así que espere que muchos hackers se arriesguen, esperando encontrar algunos teléfonos sin corregir en la naturaleza.

Si bien no es tan importante, también debe mantener sus aplicaciones actualizadas. Especialmente si hay algún problema de seguridad mencionado en la descripción de la actualización. Las aplicaciones mal escritas a veces pueden abrir una puerta a su teléfono, dependiendo del tipo de exploit. Es bastante raro, pero no tan exagerado que tenga que posponer las actualizaciones de la aplicación indefinidamente.

No cargue aplicaciones de forma independiente y no use tiendas de aplicaciones cuestionables

Google Play Store y Tienda de aplicaciones de Apple ambos cuentan con medidas de control de calidad que ayudan a garantizar que las aplicaciones maliciosas no lleguen a su teléfono. Todavía puede suceder, pero en general no tiene que preocuparse por las aplicaciones en esas tiendas oficiales.

Los verdaderos problemas provienen de la instalación manual de aplicaciones (Carga lateral) en su dispositivo de fuentes en las que no puede confiar. Las aplicaciones pirateadas son un ejemplo notorio. Estas aplicaciones suelen contener códigos maliciosos. Si los usa, también puede entregar su teléfono con su contraseña a un pirata informático.

La carga lateral no es intrínsecamente mala. Hay muchas aplicaciones confiables que puede instalar de esta manera. Sin embargo, debe estar 100% seguro de su origen. En los dispositivos Apple, no puede cargar aplicaciones o usar tiendas de aplicaciones alternativas sin «liberar» el dispositivo. Puede leer más sobre los riesgos involucrados en nuestro artículo sobre Cydia tienda de aplicaciones alternativa.

Usa un bloqueo de pantalla fuerte

Todos los teléfonos inteligentes le permiten configurar un bloqueo de seguridad. Entonces, si alguien levanta el teléfono, no puede simplemente acceder a sus aplicaciones o comenzar a navegar por su información. Tener un bloqueo de este tipo es una forma esencial de proteger un teléfono Android contra piratas informáticos, pero lo que es aún más importante es elegir un tipo de bloqueo que ofrezca el nivel adecuado de seguridad.

El código PIN tradicional es muy seguro. Recomendamos que utilice al menos un código de 6 dígitos, pero incluso un código de 4 dígitos es lo suficientemente fuerte. Con seis números hay un millón de combinaciones posibles y con cuatro hay diez mil. Dado que la mayoría de los teléfonos permiten suposiciones limitadas antes de que el dispositivo se bloquee o se borre solo, eso es más que suficiente.

Puede resultar tentador utilizar cerraduras biométricas como huellas dactilares o reconocimiento facial. Sin embargo, piénselo, ya que el reconocimiento facial aún puede engañarse en muchos casos. Sin mencionar que alguien puede desbloquear su teléfono apuntándolo a la cara o forzándolo a colocar su dedo en el escáner. Los bloqueos de patrones también pueden ser un problema, ¡especialmente si deja el patrón manchado en la pantalla!

Utilice un interruptor de apagado biométrico

Si decide ceñirse a los bloqueos biométricos en su dispositivo inteligente, aprenda a desactivarlos rápidamente. Puede aprender a hacer esto en iOS en nuestro Artículo Face ID y Touch ID. En los dispositivos iOS modernos, mantenga presionado el botón de encendido y uno de los botones de volumen para apagar la biometría. Si tiene algo, desde un iPhone 5s hasta un iPhone 7, puede apagar la biometría presionando el botón de encendido cinco veces.

Familiarízate con Killswitch en tu dispositivo iOS antes de que necesites usarlo de verdad. Si tienes activado «Hey Siri», también puedes desactivar la biometría simplemente diciendo «Hey Siri, ¿de quién es este teléfono?» Todos estos métodos solo duran hasta la próxima vez que vuelva a bloquear su dispositivo.

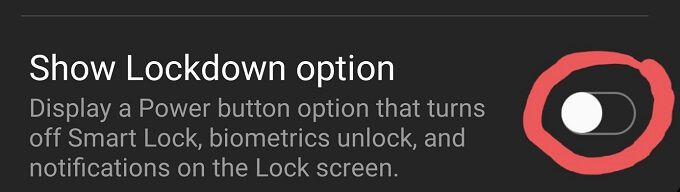

En Android Pie y más reciente, abra la configuración del teléfono y busque algo llamado «configuración de la pantalla de bloqueo» o «configuración de la pantalla de bloqueo segura». La redacción exacta del menú puede diferir según la marca de su teléfono. Debería haber una configuración llamada «Mostrar opciones de bloqueo».

Si habilita esta opción, presione el botón de encendido en la pantalla de bloqueo para mostrar un botón de «Modo de bloqueo». Si lo selecciona, sus datos biométricos dejarán de funcionar inmediatamente, lo que requerirá una contraseña para abrir el teléfono.

Evite el WiFi público

WiFi público Las redes son el terreno de caza perfecto para los piratas informáticos que buscan ganar un salario fácil. ¿Por qué? Porque cuando estás en una red WiFi con otros usuarios que no conoces, tus dispositivos pueden ver el tráfico de la red de los demás.

Esto significa que todos los datos no cifrados enviados por su teléfono pueden ser leídos por otros usuarios con la contraseña de WiFi. También significa que su teléfono puede ser atacado directamente a través de su dirección de red local. Si el proveedor de WiFi público ha configurado mal la seguridad de su red, podría hacer que su dispositivo sea vulnerable.

La mejor manera de bloquear a los piratas informáticos desde su teléfono es evitar estas redes por completo.

Usa una VPN

Si debe utilizar una red WiFi pública, es fundamental que utilice una aplicación de red privada virtual (VPN) para cifrar todos los datos que pasan a través de su conexión de red. Le recomendamos que solo utilice un servicio de pago creíble. Costará unos pocos dólares al mes, pero merece la pena.

Utilice cables sin datos para cargar

El puerto que usa su teléfono para cargar también es una conexión de datos. Sabemos que probablemente no sea una novedad para usted, pero ¿consideró que esta conexión de datos podría usarse para comprometer su teléfono?

Es posible instalar malware en un teléfono inteligente a través del Puerto USB. Esta es la razón por la que los hábiles piratas informáticos intercambiarán cargadores inofensivos en lugares como salas de espera de aeropuertos o cafés por cargadores comprometidos. Una vez que conectas tu teléfono para cargarlo, el dispositivo carga el malware en tu teléfono.

Si es absolutamente necesario utilizar una estación de carga pública, obtenga solo un cable de carga pequeño. Estos cables no tienen el cableado para la transferencia de datos, lo que evita que incluso un cargador pirateado haga algo en su teléfono.

No existe la seguridad perfecta

No importa cuántas contramedidas tome contra los piratas informáticos, nunca habrá una defensa infalible. Así que asegúrese de tomar medidas adicionales como cifrar su información más confidencial, nunca guardar cosas como listas de contraseñas en su teléfono y, en general, adoptar buenos hábitos de ciberseguridad.

También vale la pena señalar que la mayoría de los piratas informáticos no se dirigen realmente a la tecnología en sí. En cambio, tienden a dirigirse a personas que usan esta tecnología. Esto se denomina «ingeniería social» y los ataques de piratas informáticos como el phishing son ejemplos comunes.

¡Ninguna aplicación de seguridad te protegerá si te engañan por un momento de distracción! Así que el mejor consejo que podemos darte para bloquear a los piratas informáticos desde tu teléfono es ¡cultivar una mentalidad de seguridad! Esto le permitirá adaptarse a las nuevas amenazas a medida que surjan y evitar que se convierta en la próxima víctima del hack.