Hay un mito común que circula por la web: siempre que un archivo no tenga una extensión EXE («.exe»), puede abrirlo sin tener que mirarlo dos veces. Este argumento tiene un defecto importante y no tiene en cuenta el comportamiento de los programas que abren los archivos. Ahora veremos algunos tipos de archivos diferentes en los que pueden estar presentes los virus y los discutiremos en detalle.

Cómo funcionan los virus que no son EXE

En primer lugar, no es necesario que un archivo tenga la extensión EXE para ejecutarse. Los archivos de salvapantallas (SCR) y por lotes (BAT) son buenos ejemplos de esto, y encontrará muchos virus con esta extensión hasta el día de hoy.

Además de los archivos ejecutables, también puede tener un virus que manipula el programa que lo abre, como los archivos maliciosos de Ayuda de Windows (CHM). Un virus CHM abrirá el programa de Ayuda de Windows y usará algunas de sus características para dañar su computadora. Dependiendo de cuán complejo sea el programa, un virus puede incluso recopilar información de su computadora y enviarla a casa sin ningún signo de maldad. Cada virus necesita alguna forma de acceso a la interfaz de programación de aplicaciones (API) de Windows. Algunos programas ofrecen cierto nivel de acceso (como Microsoft Word) y realmente pueden poner en riesgo su computadora.

1. Virus de macro de Word

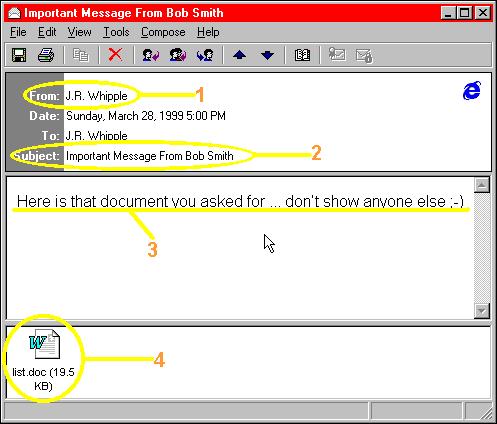

Uno de los tipos más comunes de virus típicos es el virus de macro de Microsoft Word. Ha crecido a un nivel en el que incluso Microsoft advierte sobre ellos. en su propio sitio. Uno de los mayores ataques provino de un virus de macro conocido como W97M/Melissa.A. Este virus en particular se entregaría en un correo electrónico que contiene un archivo adjunto de documento de Word. Una vez que el virus se ejecuta en Microsoft Word 97/2000, primero se envía desde su computadora a todos sus contactos de correo electrónico. Después de eso, el virus se escribe a sí mismo en su plantilla normal (normal.dot) para que cada documento que inicie en Word se infecte. Aunque la mayoría de los virus son peligrosos, este virus de macro en particular representaba una amenaza muy pequeña. Otra variante del virus (Melissa.V) en realidad destruye los documentos de Excel después de buscarlos.

Para protegerse de virus como estos, sería prudente deshabilitar macros. Las versiones más recientes de MS Word ya hacen esto por usted y le preguntan si desea habilitar las macros cuando abre dicho documento. Sin embargo, la amenaza que presentan estos virus no debe subestimarse.

2. Virus PDF

En el año 2001, se descubrió un nuevo tipo de virus oculto en archivos PDF. La aplicación Adobe’s Reader permite que los archivos PDF ejecuten archivos ejecutables incrustados, lo que significa que hay una gran cantidad de potencial con esto. En lo que respecta a la carnicería, este tipo de virus puede destrozar su sistema (y su privacidad). Otro tipo de virus PDF también ejecuta un script incrustado, que también puede causar estragos en su sistema.

Uno de esos virus, conocido solo con el nombre de «Peachy», lo entretenía con un juego y luego ejecutaba un archivo VBScript una vez que ganaba. El documento PDF luego enviaría copias de sí mismo a sus contactos de Outlook.

La amenaza de estos virus se ha minimizado con la actualización de Outlook en 2002, que detectó cualquier intento externo de apoderarse de su lista de contactos. El programa le avisará cuando una fuente externa intente obtener direcciones de correo electrónico. La mejor manera de defenderse contra los virus de PDF es someterlos a escrutinio (como subirlos a VirusTotal) y prestar atención a las advertencias de Outlook cuando scripts no autorizados intentan acceder a su lista de contactos.

La amenaza continúa

La tecnología está evolucionando rápidamente. Aunque los virus de macro PDF y Word ya no son tan peligrosos como solían ser, no debería respirar aliviado todavía. Otros virus ocuparán su lugar. Lo mejor que puede hacer es asegurarse de ejercer un cierto grado de prudencia al abrir los archivos que se le envían por correo electrónico. Si tienes alguna pregunta, ¡déjala en la sección de comentarios!